前言:

因为近期想系统性的梳理下域渗透的知识点,所以准备重新搭建一个简单的域环境来复现一些漏洞。

准备阶段:

1.安装好虚拟机

windows server 2016 (域控)

windows server 2012 (域成员机)

2.激活系统

这里我用的神龙KMS来激活的系统,很方便

http://www.yishimei.cn/network/319.html

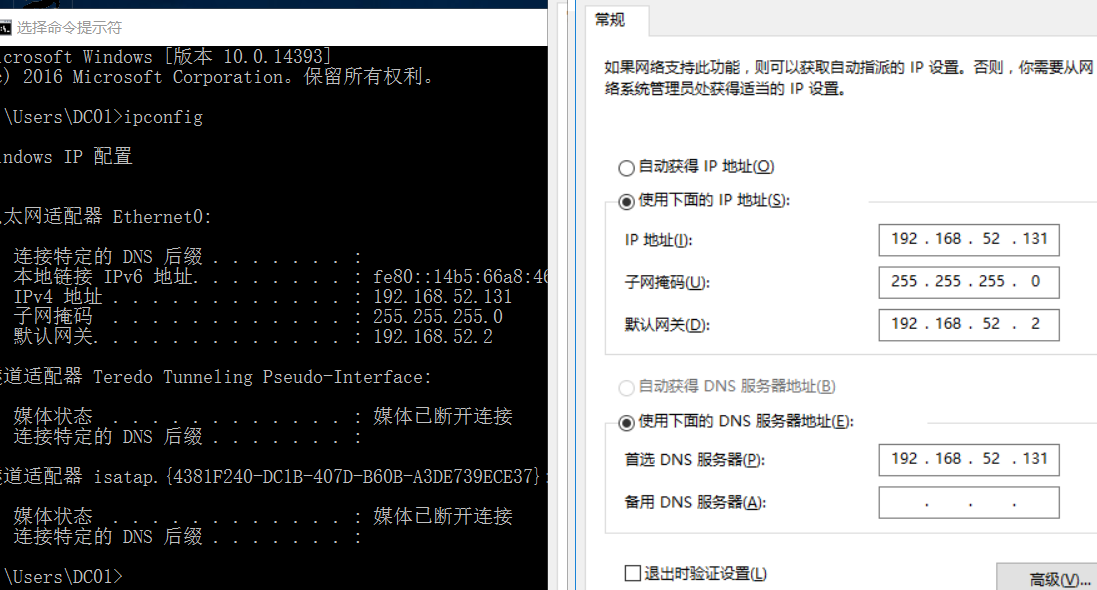

3.设置固定IP

因为这里我默认的NAT模式,所以设置就直接照着ipconfig里面分配的IP固定了下

这里准备工作就做好了

4.改机器名

右键我的电脑属性里面直接改机器名,改完需要重启。

域控搭建:

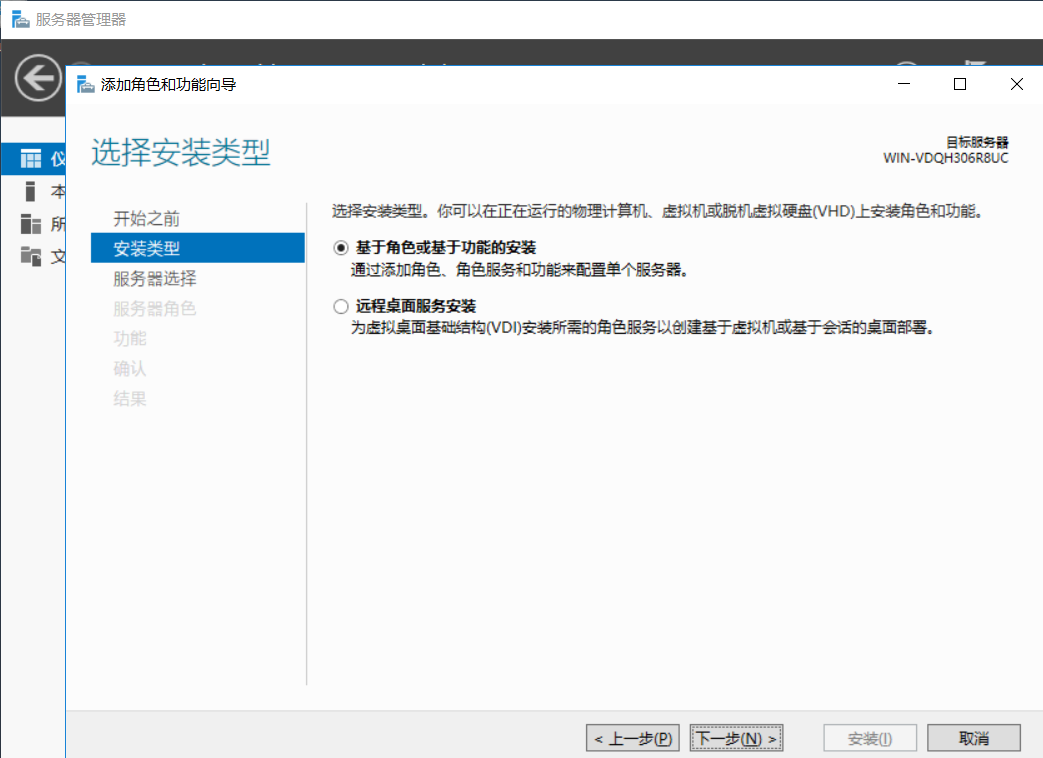

首先进入服务器管理器,点击添加角色与功能

点击下一步

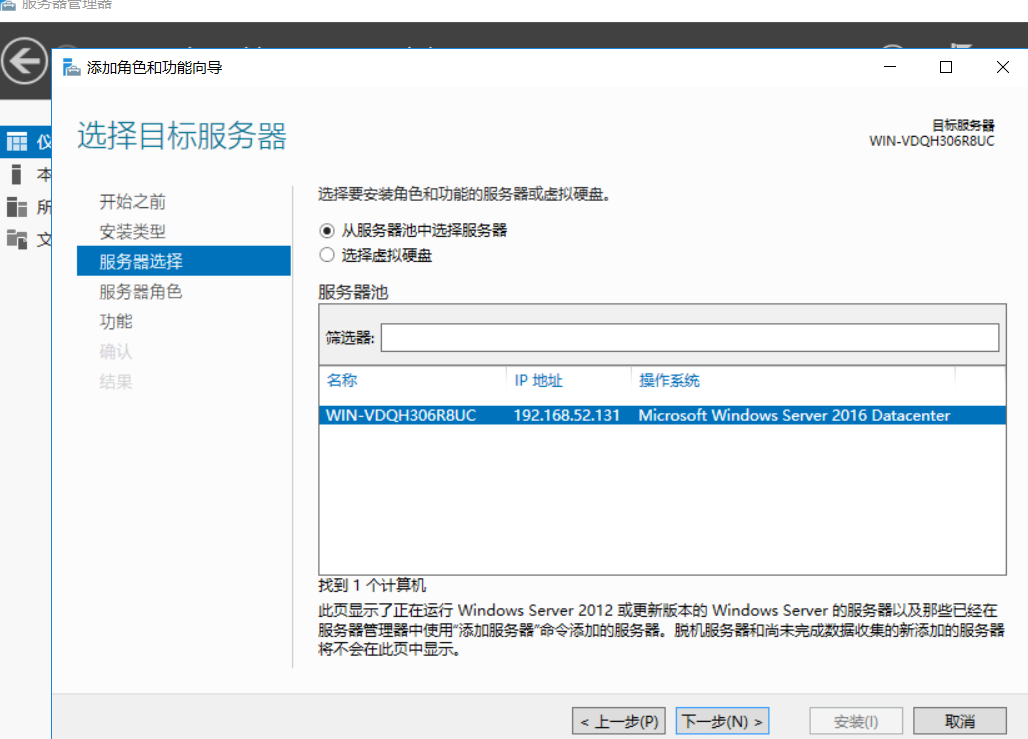

继续点击下一步

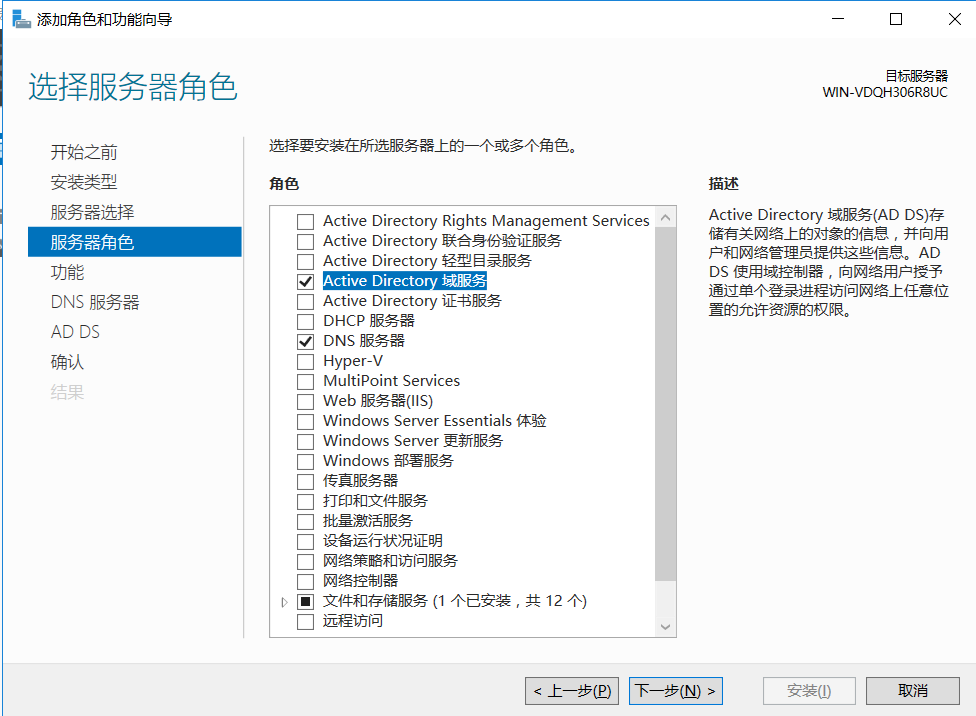

继续下一步

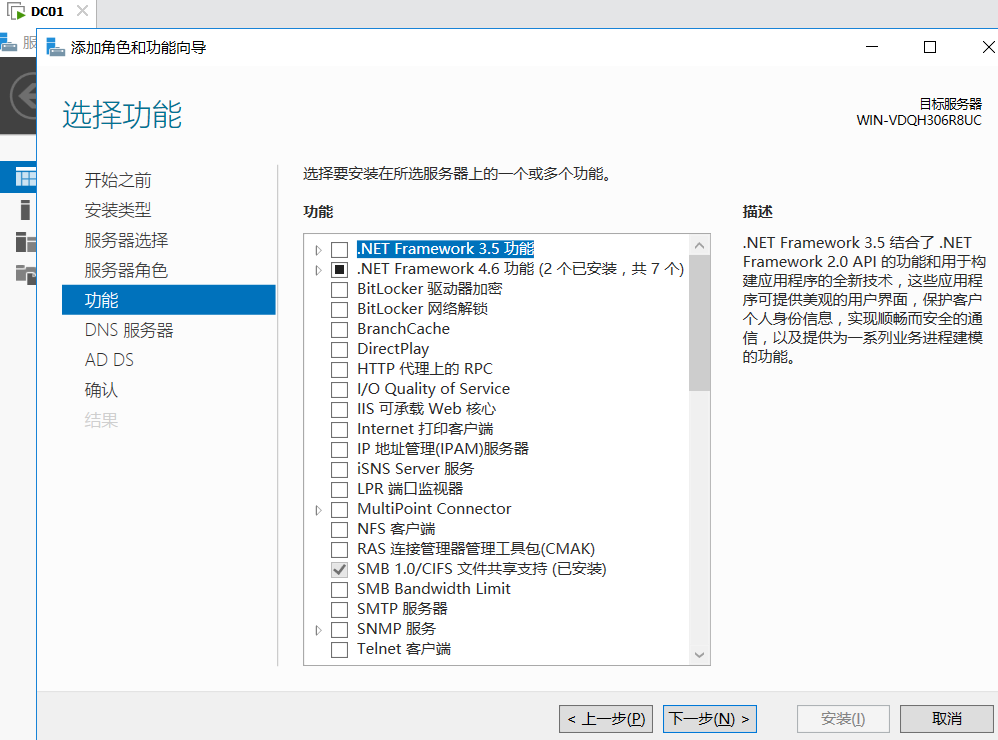

这里我们选择DNS服务器和AD域服务,点击下一步

这里可以不选,直接下一步

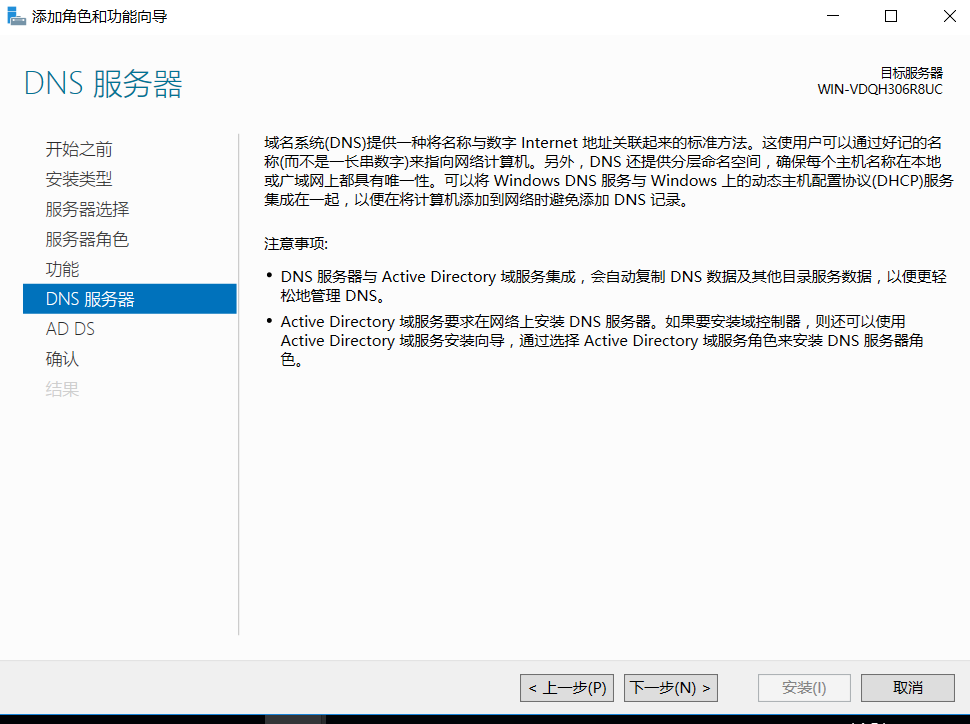

下一步

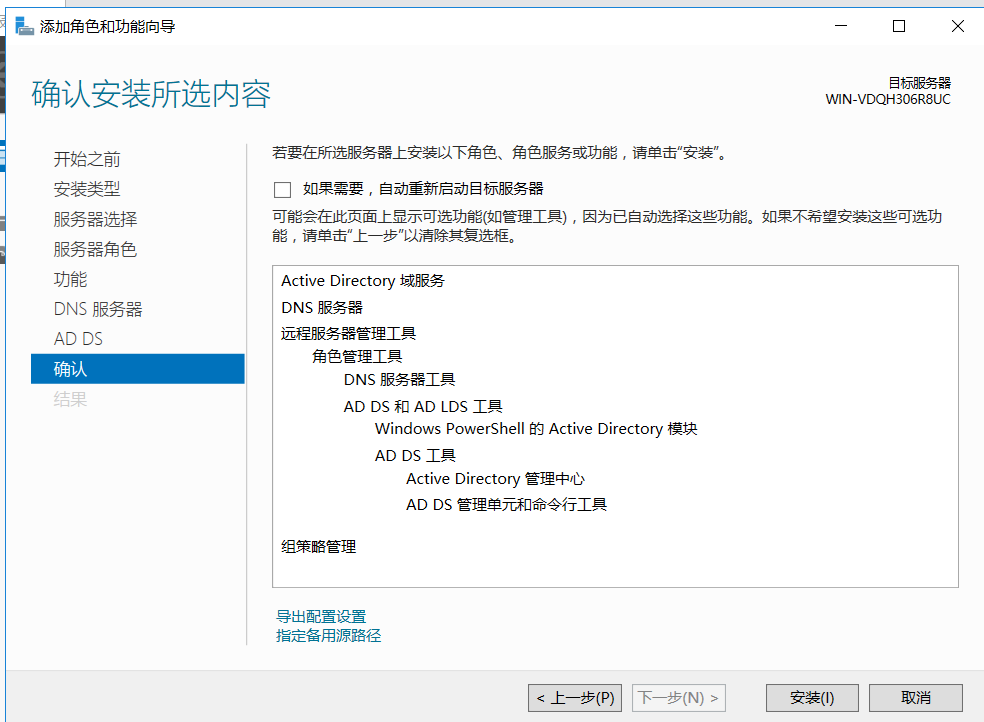

点击安装

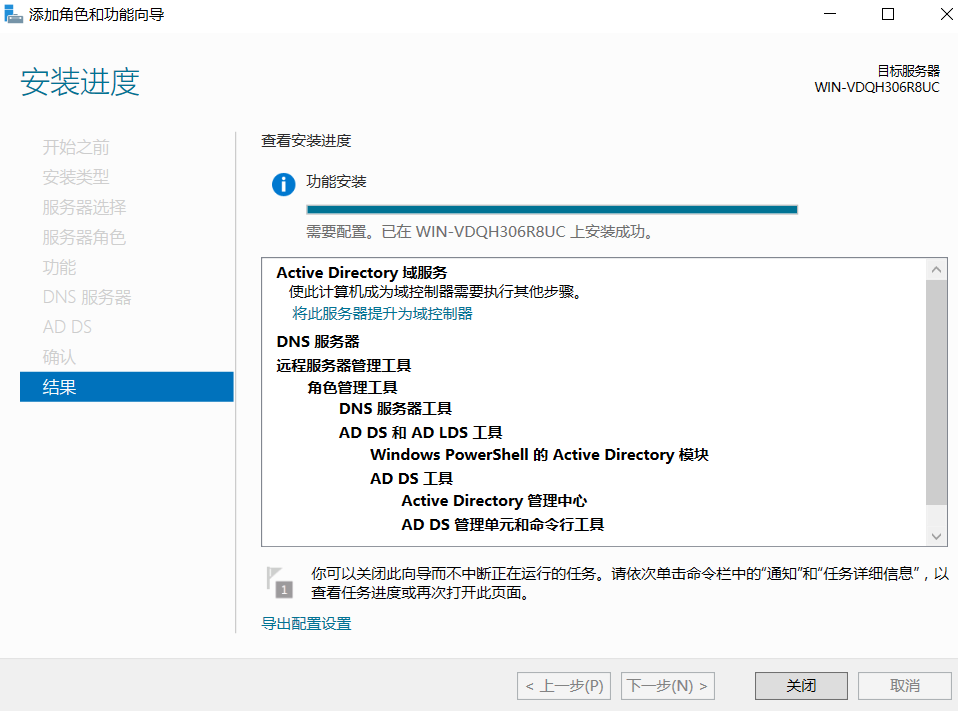

安装完后关闭界面

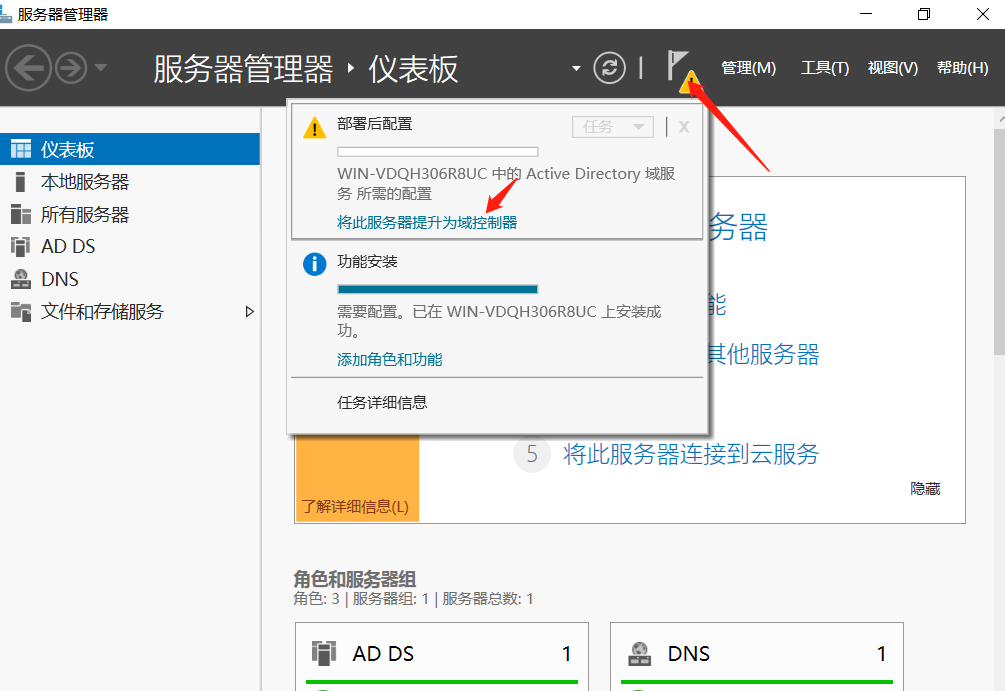

点击服务器管理器仪表板右上角的小旗子

选择将此服务器升级成域控制器

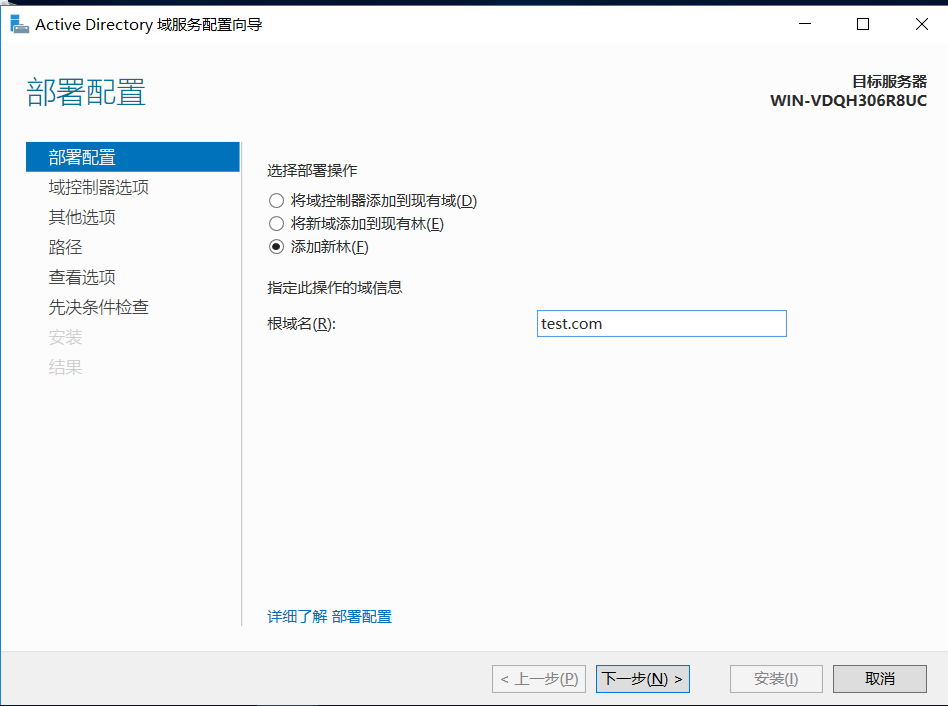

这里选择添加新林,输入域名,点击下一步

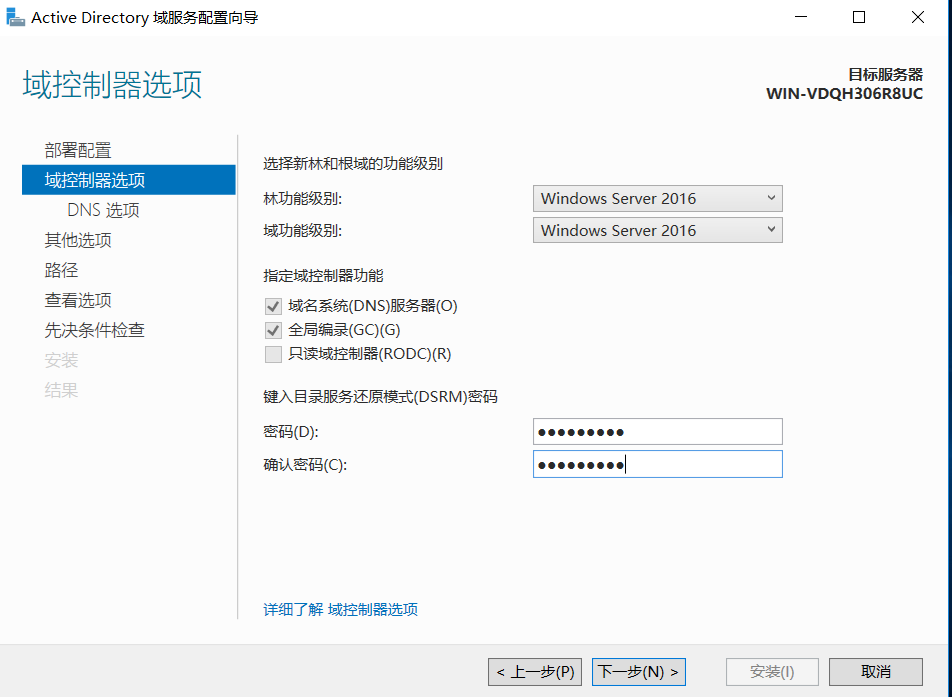

这一步填一下还原密码,点击下一步

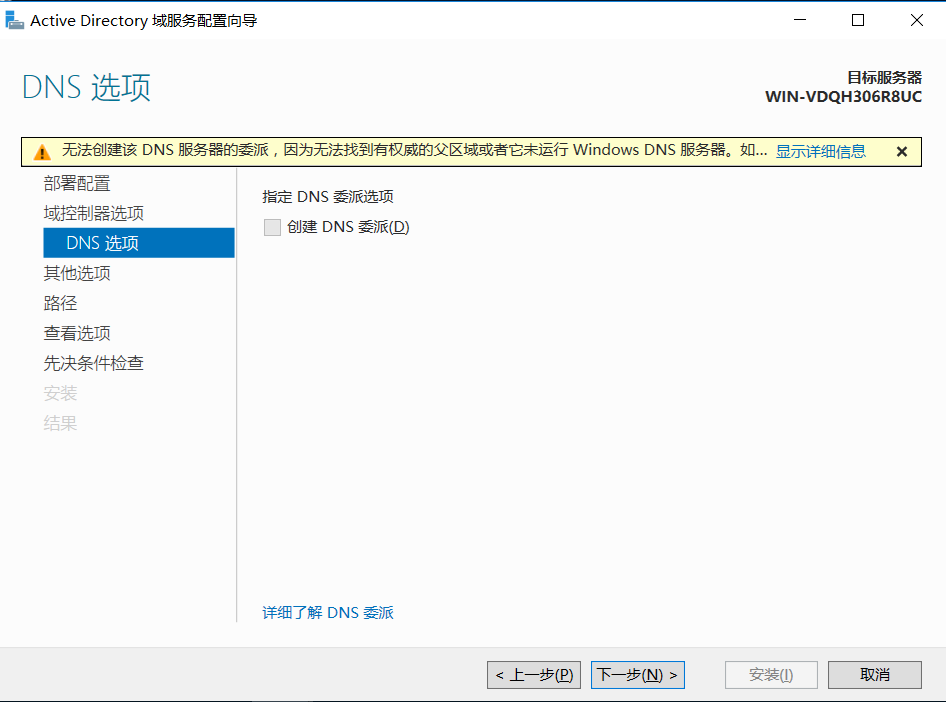

DNS这一步直接点击下一步

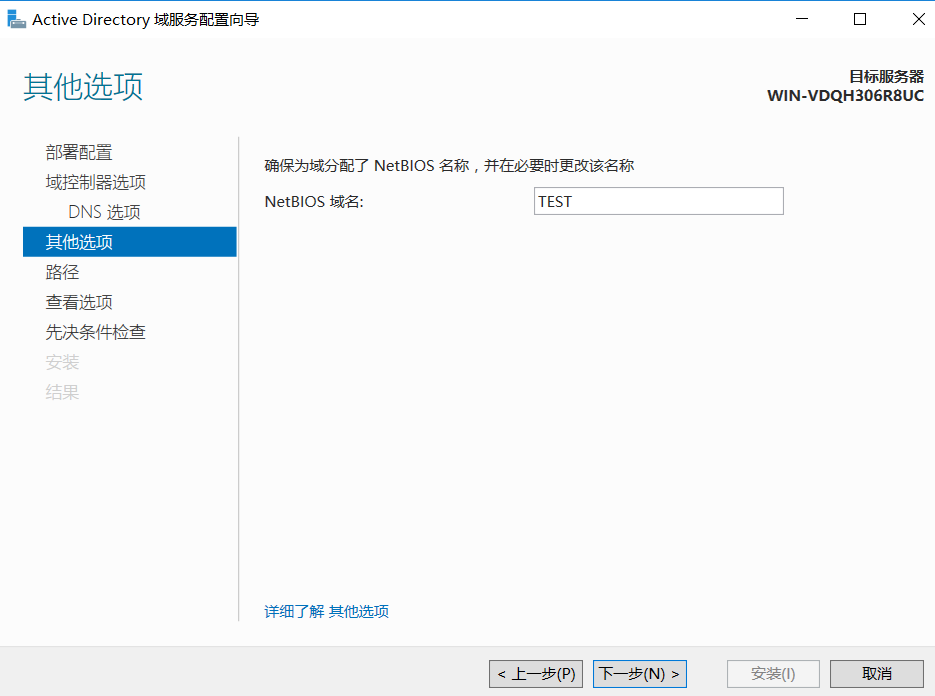

其他选项这一步也直接下一步

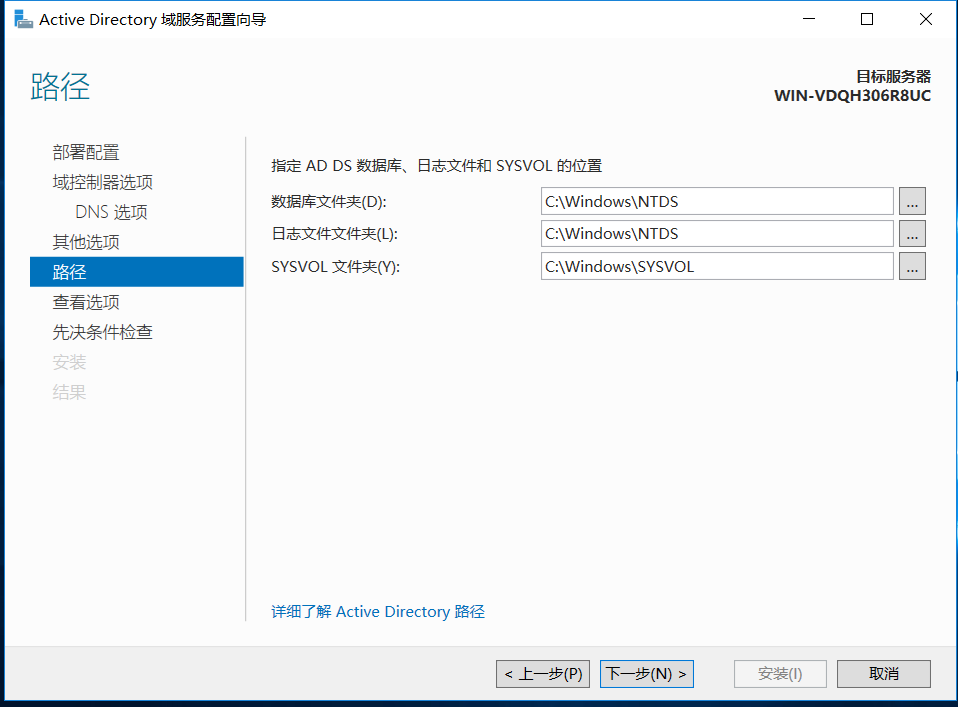

路径什么的也不用改,直接下一步

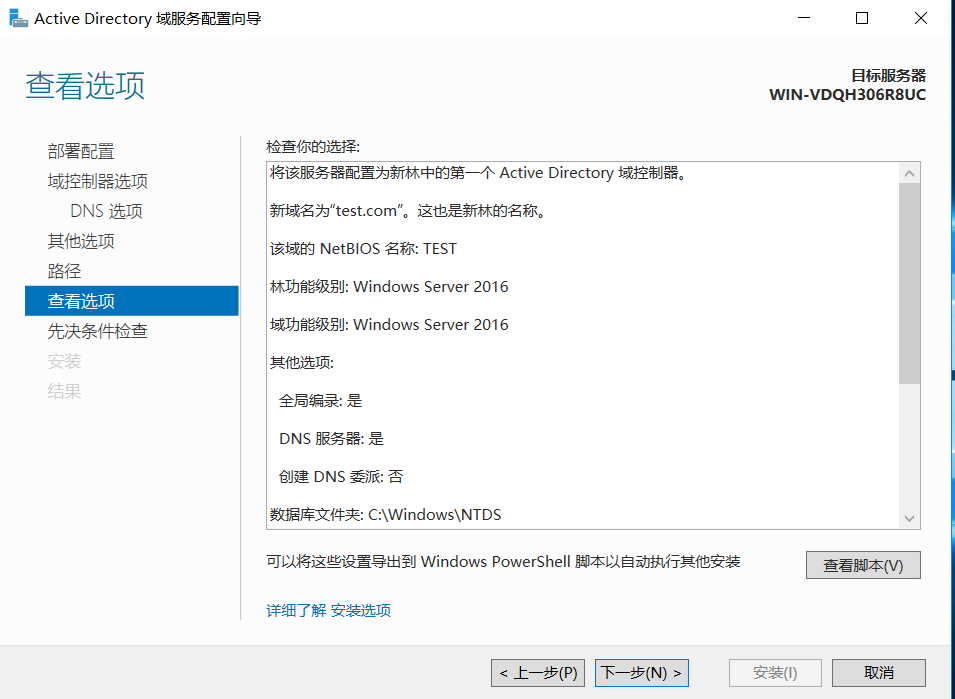

查看选项这一步是看上面的设置,直接下一步

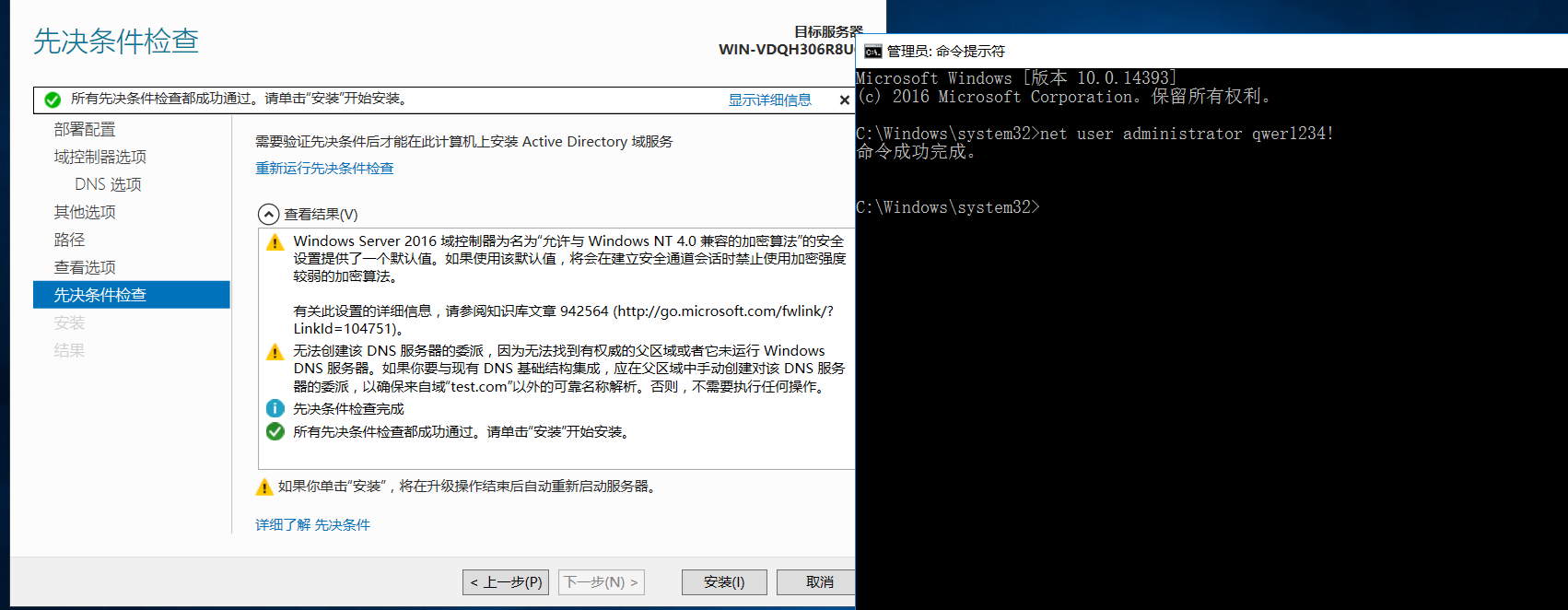

先决条件这部如果没有问题可以直接安装,我这里是因为本地管理员没有设密码导致出现问题

这里我们直接使用管理员的命令行改了下管理员密码,重新检查通过

点击安装,安装完后会自动重启,因为我们的默认管理员用户是DC01,administrator用户没有启用,所以重启后会默认直接进入系统,如果需要增设密码也直接net改个密码

接着进入仪表板就可以对域进行操作了

成员机加入域:

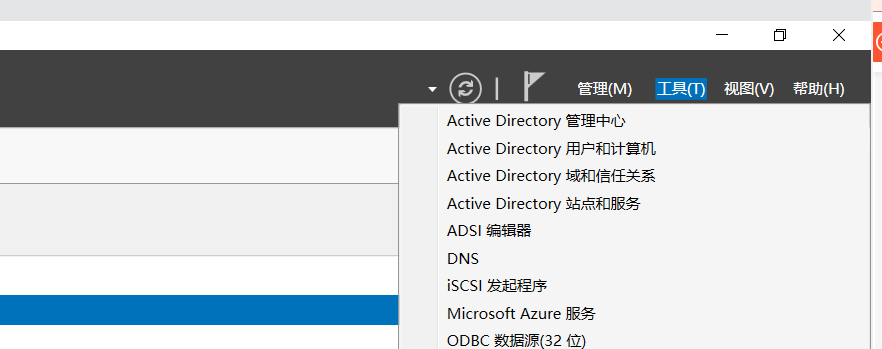

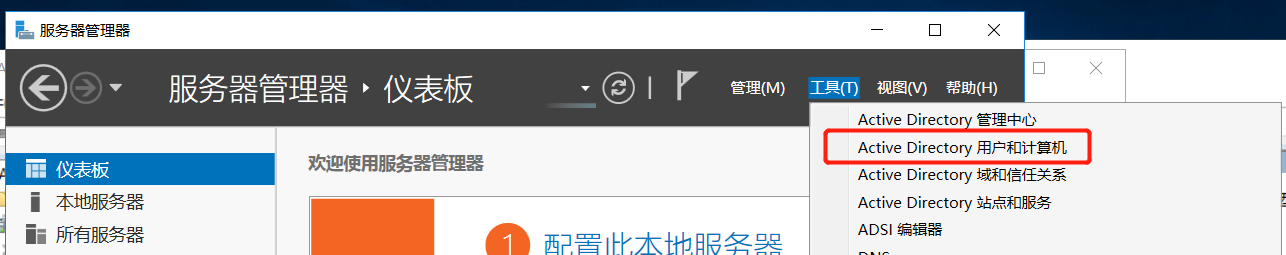

打开AD 用户和计算机

建立一个普通域用户zhangsan

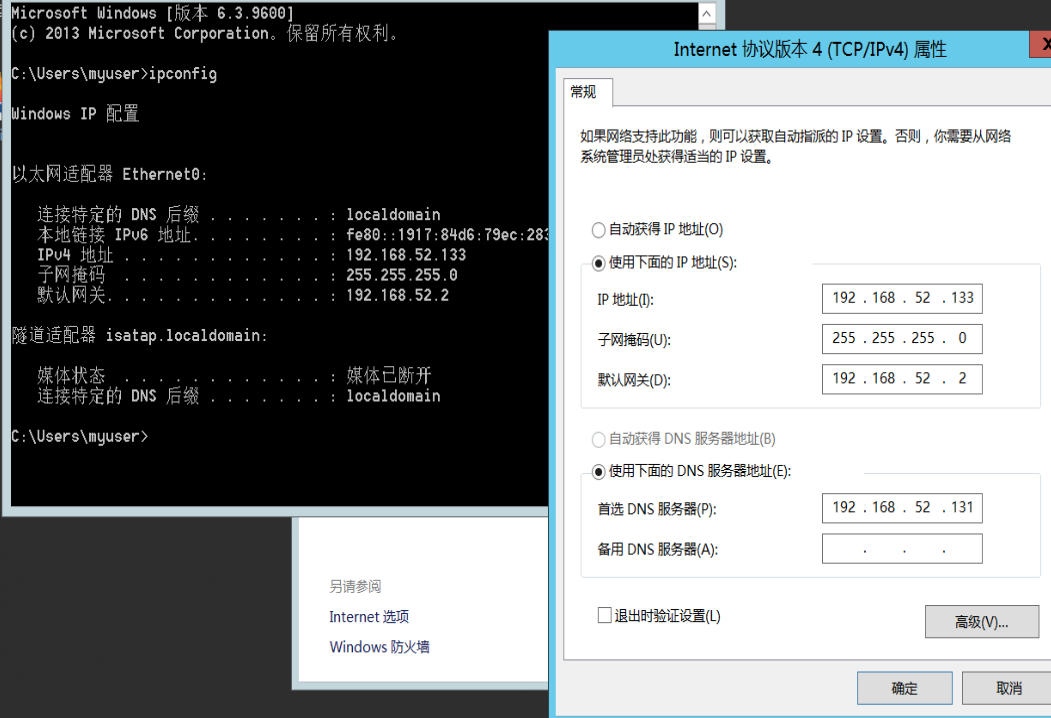

接着先固定下成员机器的IP,dns指向域控IP

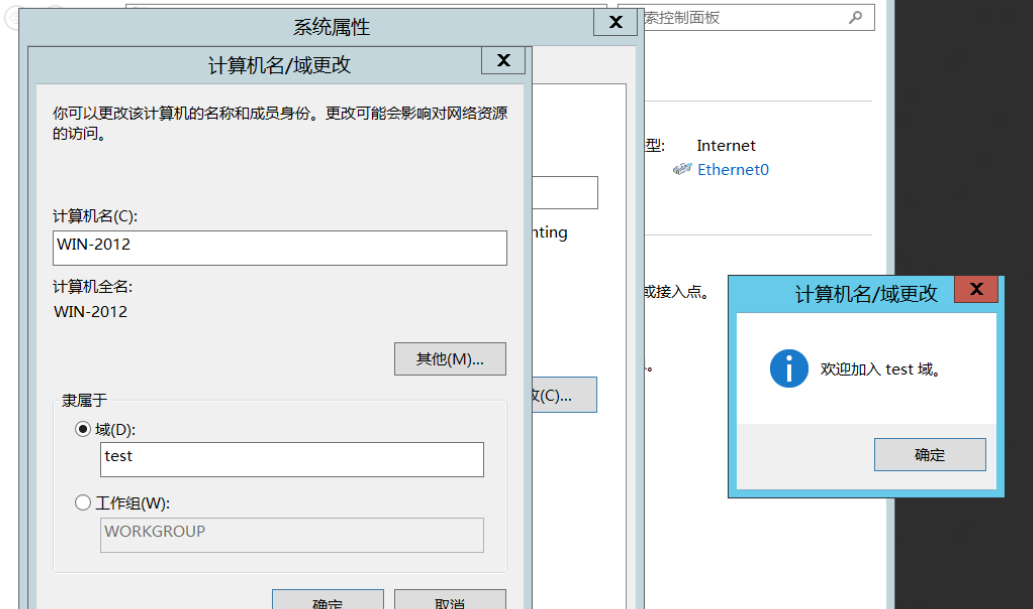

接着右键我的电脑,属性

点击更改设置

点击更改

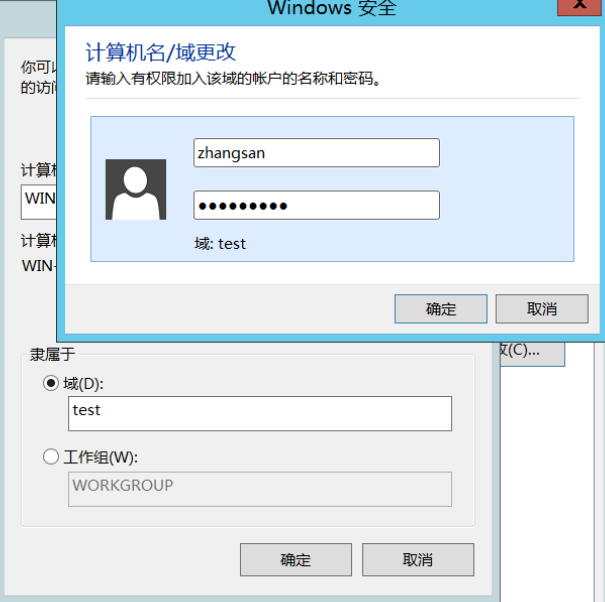

输入域test

在弹出的登录框上输入刚刚创建的用户和密码

弹出欢迎加入域

域成员机成功加入域内。

Comments NOTHING